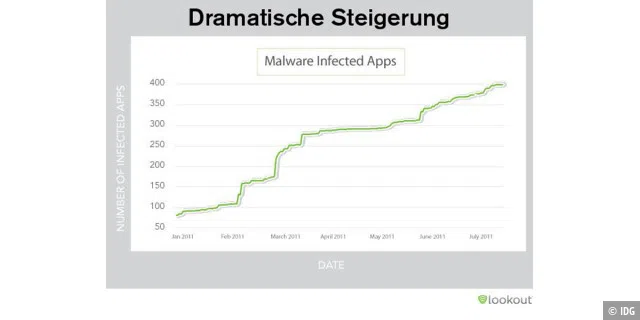

Sicherheitsexperten schlagen Alarm: McAfees‘ „Threats Report“ für das dritte Quartal 2011 zufolge ist die Zahl der in Umlauf befindlichen Malware für Googles mobiles Betriebssystem Android um knapp 40 Prozent gewachsen. Zu ähnlichen Ergebnissen kommen auch die Sicherheitsexperten von Kaspersky. Im ersten Halbjahr 2011 soll sich die Zahl infizierter Apps für Smartphones mehr als vervierfacht haben. Über 400 solcher auf den ersten Blick harmlosen Programme stehen zum Herunterladen bereit – wöchentlich kommen 20 bis 30 neue dazu. Aktuell zählt Kaspersky 1916 Schadprogramm-Varianten für Android, die sich 92 unterschiedlichen Familien zuordnen lassen. Und die Schädlinge wachsen exponentiell: Allein im Oktober wurden 808 neue Android-Schädlinge entdeckt, die meisten tummeln sich auf dem Android Market. Da Android, anders als Apples iOS, ein offenes Betriebssystem ist, haben sich Hacker besonders auf diese Plattform eingeschossen. Obendrein prüft Google die Anwendungen nicht so genau wie Apple. Wolf im Schafspelz Die präparierten Apps tarnen sich als harmlose Spiele oder praktische Hilfsprogramme. Nach der Installation arbeiten die Schädlinge im Verborgenen. Schließlich soll der Nutzer weiterhin fleißig Online-Banking und -Shopping betreiben und den Kriminellen Konto- und Geheimnummern liefern. Bis zum Jahr 2015 soll laut einer Studie von Juniper Research die Summe mobil durchgeführter Bezahlungen weltweit auf 670 Milliarden Dollar ansteigen – das lockt Internetkriminelle wie die Motten das Licht. Eine andere Masche, Usern Geld abzuzapfen, besteht darin, SMS-Meldungen über Premium-Dienste weiterzuleiten. So kostet die Nachricht statt ein paar Cent gleich mehrere Euro, die auf dem Konto des Cyber-Gangsters landen. Zuverlässige Sicherheits-Apps für Ihr Smartphone Sicherheitsexperten sind alarmiert Sicherheitsexperte Christian Jung von Kaspersky ist der Ansicht, dass das Thema Sicherheit bei mobilen Geräten viel zu wenig Beachtung findet: „Was am normalen Rechner in Sachen Sicherheit Standard ist, wird am Smartphone komplett verworfen.“ Dabei seien die Grundregeln die gleichen wie beim PC. Der Android Market bietet keine Gewähr für virenfreie Apps und das Betriebssystem erlaubt es, Software von externen, noch unsichereren Quellen zu installieren. Die Sicherheitsexperten raten deshalb dringend dazu, auch Android-Smartphones und -Tablet-PCs mit Viren- und Spam-Schutzsoftware auszustatten. Kostenlos gibt es zum Beispiel AVG Antivirus Free, Lookout Mobile Security und Norton Mobile Security. Ebenso wichtig ist es, das Betriebssystem immer auf dem aktuellen Stand zu halten.

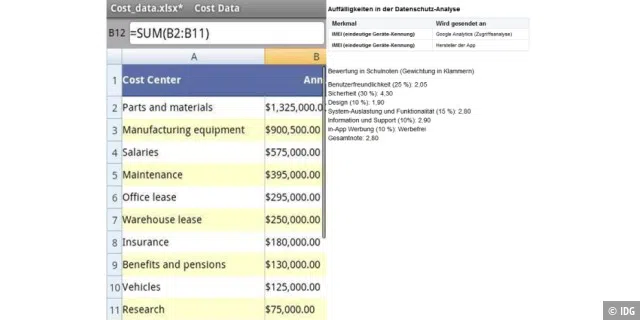

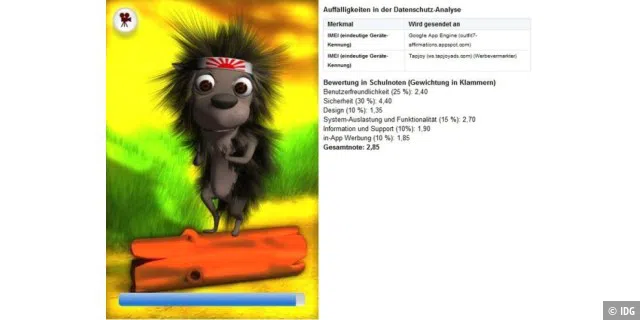

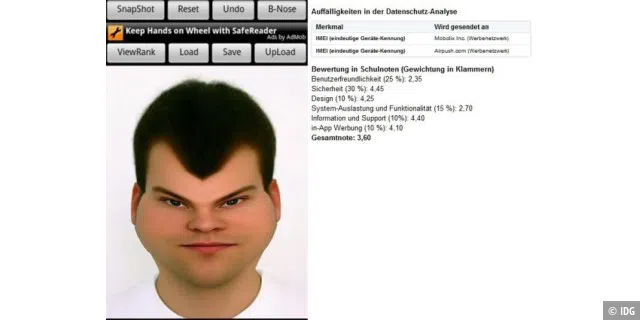

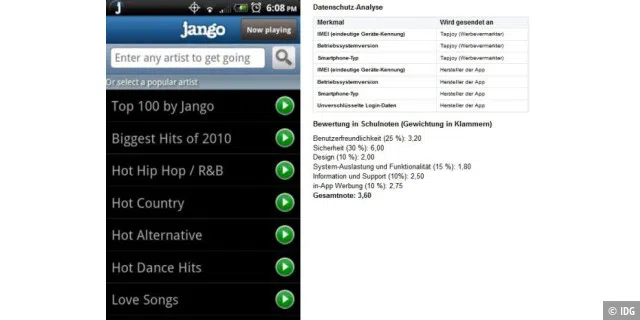

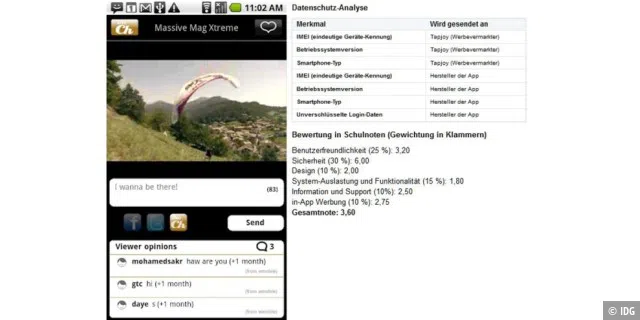

Viele Apps spionieren persönliche Nutzerdaten aus. Schuld daran sind skrupellose App-Hersteller sowie die laschen Kontrollen von Apple und Google. Ein Test des „Wall Street Journal“ enthüllte: Von 101 Apps für Apples iOS und Googles Android übertrugen 56 persönliche Daten. Einige Apps verknüpfen etwa Standortdaten und Informationen aus Facebook, um daraus detaillierte Benutzerprofile zu erstellen. So erhalten die App-Entwickler Name, Alter, Geschlecht, Geburtsdatum, Wohnort, E-Mail-Adresse und das Facebook-Profil des Nutzers. Solche Infos sind für die Werbung interessant, denn je gezielter Smartphone-Werbung auf Alter, Geschlecht und Interessen der Nutzer abgestimmt ist, desto wirksamer ist sie. Schnüffel-Apps finden auch heraus, ob ein iPhone geknackt ist, ob darauf illegale Apps installiert sind, und welche Seriennummer das Handy hat. Leider gibt es noch keine komplette Liste mit allen Schnüffel-Apps. Dafür gibt es einige Möglichkeiten, den Spionen auf die Schliche zu kommen. Falls Sie etwa eine App permanent mit der Frage nervt, ob sie Ihren Standort verwenden darf, handelt es sich vermutlich um ein Schnüffelprogramm. Smartphone-Schutz: Diese Viren-Arten gibt es Tipps •Bevor Sie eine neue App herunterladen, werfen Sie einen Blick in die Kommentare. Hier finden sich oft Hinweise dazu, ob das Programm im Verdacht steht, ungefragt Daten zu versenden. •Einige Schnüffel-Apps, wie etwa AroundMe, bieten in neuen Versionen die Möglichkeit, das Versenden von Daten abzustellen. Auch hierzu finden Sie meist Infos in den Kommentaren. •Nutzer des Android Markets können sich über „Berechtigungen“ anzeigen lassen, welche Datenzugriffe die App vornimmt. Generell kann es auch nicht schaden, sich die AGBs durchzulesen. •McAfee will mit AppAlert Schnüffel-Apps enttarnen und blockieren. Die App steht für Android-Geräte bereit und prüft installierte Apps bezüglich Zugriffen auf Kamera, Mikrofon, GPS-Sensor, Kontaktdaten, Termine, Nachrichten und Fotos. Lösungen wie AppAlert würde man sich auch vorinstalliert von Apple und Google wünschen. Eine Art Firewall, mit der Nutzer den Datenverkehr auf ihren mobilen Geräten kontrollieren können, wäre nicht zu viel verlangt. Ebenso ist eine Überarbeitung der Nutzungsbedingungen Pflicht, die den Herstellern von Apps sämtliche Schlupflöcher für Datenspionage endgültig stopft. Letztlich sollten auch Nutzer von Smartphones entscheiden dürfen, was mit ihren Daten geschieht und was nicht. Ratgeber: Online-Banking mit dem Smartphone

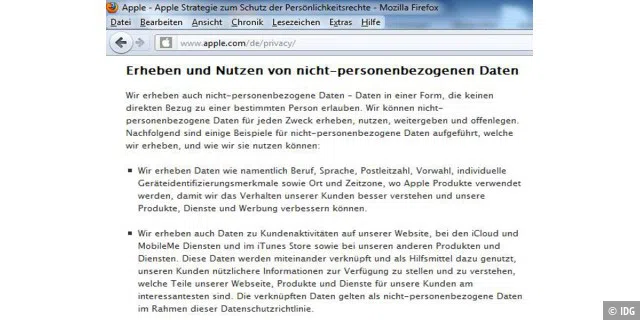

App-Hersteller reden sich heraus Die Hersteller solcher Apps, wie beispielsweise Pinch Media, machen keinen Hehl daraus, dass sie persönliche Daten sammeln und auswerten. Das sei keine „Spyware“, schrieb das Unternehmen in einer Mitteilung, die Daten würden nicht „in böser oder betrügerischer Absicht“ gesammelt. Vielmehr würden mit Hilfe dieser Daten die Programme verbessert, das käme letztlich auch den Nutzern zu Gute. Zudem würden die Daten entpersonalisiert, einzelne Nutzer seien nicht mehr zu erkennen. Das kann aber niemand kontrollieren. Und wenn alles nur zum Besten der Nutzer geschieht, warum werden diese dann nicht besser über das rege Datensammeln aufgeklärt? Es bleibt ein fader Beigeschmack zurück. Rechtlich befinden sich die Schnüffler allerdings auf der sicheren Seite. Die Einwilligung zum Datensammeln geben die Nutzer sozusagen durch die Hintertür. Beispielsweise muss jeder, der den iTunes-Store nutzt, der Endnutzer-Einverständniserklärung (EULA) zustimmen. Und die gibt den Programmierern grünes Licht zum Verwenden persönlicher Daten. Neuerdings verlangt Apple von Entwicklern immerhin, dass der Kunde vor der Übertragung der Handy-Identifikationsnummer (UDID) von der App um Erlaubnis gefragt werden muss. In der Praxis lässt sich diese Regelung aber einfach umgehen. Denn die App-Entwickler haben eine neue Möglichkeit gefunden, den einzelnen Anwender auch ohne dessen UDID zu identifizieren – über Apples Online-Dienst iCloud. Über diesen sind Kunden sogar nach dem Kauf eines neuen Geräts eindeutig wiederzuerkennen. Im Android Market sieht es noch übler aus, da Google die Verantwortung für den Datenschutz allein in die Hände der App-Entwickler legt. Im Gegensatz zu Apple überprüft Google die Apps nicht einmal, bevor sie im Android Market zum Herunterladen angeboten werden. Und viele Hinweise, die bei der Installation für Transparenz sorgen sollen, überfordern viele Nutzer: Darf das Spiel auf das Internet zugreifen, der MP3-Spieler die Einträge im Adressbuch nutzen? Viele Smartphone-Besitzer bestätigen solche Fragen bei der Installation einfach, ohne sich Gedanken um die Sicherheit ihrer Daten zu machen.

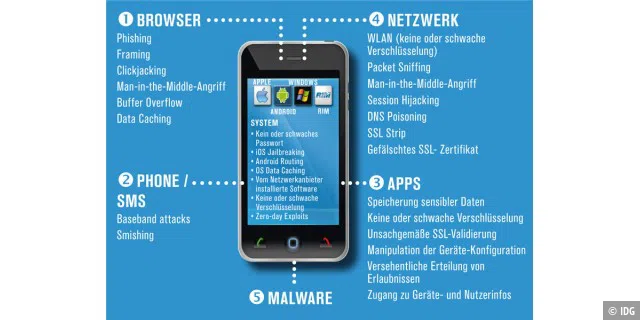

1. Apps Viren-Apps: Die Zahl infizierter Apps für Smartphones hat sich allein im ersten Halbjahr 2011 mehr als vervierfacht. Hunderte der auf den ersten Blick harmlosen, aber gefährlichen Mini-Programme stehen zum Herunterladen bereit – und die Tendenz ist steigend. Einige dieser Schädlinge klauen Zugangsdaten und Kennwörter sowie mTANs und PINs oder leiten Anrufe über teure Premium-Rufnummern um. Andere wiederum verschicken unerlaubt Spamnachrichten an Kontakte oder geben dem Angreifer die volle Kontrolle über das jeweilige Gerät. Abzock-Apps: In vielen Gratis-Apps locken bunt blinkende Werbeflächen die Smartphone-Nutzer, so genannte WAP-Billing-Seiten zu besuchen. Auf diesen wird die MSISDN (SIM-Kartennummer) ausgelesen, um anschließend mit dieser die Kosten für Abonnements, die der Nutzer nie abgeschlossen hat, und Premium-Rufnummern, die er nie gewählt hat, über die Telefonrechnung des Handys einzuziehen. Es gibt auch Apps, in denen der Nutzer einkauft, ohne es zu merken. Das kann teuer werden. Schnüffel-Apps: Dabei handelt es sich um Apps, die private Daten wie Nachrichten, Kontakte, Fotos, die Adressen der besuchten Internetseiten sowie alle Aufenthaltsorte auslesen. Spyware lässt sich in zwei Kategorien unterteilen: Der eine Typ ist konzipiert zur gezielten Überwachung eines einzelnen Smartphone-Nutzers oder aller Smartphone-Nutzer einer Organisation. Der andere Typ dient zum Sammeln von Daten über eine große Gruppe von Menschen. Diese Apps sind Daten-Spione 2. Netzwerk Netzwerk-Exploits: Hacker nutzen Sicherheitslücken in Handy-Betriebssystemen oder in Programmen, die auf lokale Netze (Bluetooth, Wi-Fi) oder zelluläre Netze (SMS, MMS) zugreifen. So lässt sich Schad-Software auf dem Handy einschleusen, ohne dass der Benutzer davon etwas bemerkt. Wi-Fi Sniffing: Da auch viele Smartphones in Funknetzwerken ihre Daten meist unverschlüsselt austauschen, ist es für Hacker ein Leichtes, diese Daten abzufangen und für ihre schmutzigen Geschäfte zu analysieren. Session Hijacking: Heimlich in Facebook-Konten schnüffeln, falsche Twitter-Meldungen verschicken oder fremde Wunschzettel bei Amazon lesen: Hacker-Tools durchforsten Netzwerke nach unverschlüsselt übertragenen, aktiven Sitzungs-Cookies. Mit deren Hilfe können die Angreifer die Sitzung des Nutzers übernehmen. Man-in-the-Middle-Attacken: Angreifer klinken sich in Kommunikationsverbindungen ein und können so alle übertragenen Daten sehen und sogar verändern. Auf diese Weise lassen sich etwa die SMS-TANs des Online-Bankings abfangen, um damit fremde Konten zu plündern. Datenklau – wie Android-Apps Ihre privaten Daten verraten 3. Telefonieren /SMS / E-Mail Baseband-Attacke: Sie macht das Handy zur Abhörwanze. Dabei brechen Hacker in den „Baseband“ genannten Prozessor des Smartphones ein, den das Smartphone zum Telefonieren über das GSM-Netz braucht. Stille SMS: Durch mehrere, kurz nacheinander ausgesendete Ortungsimpulse lassen sich die Bewegungen eines Handy-Benutzers fast in Echtzeit bestimmen. Wirklich erschreckend: Das funktioniert sogar bei ausgeschalteten Geräten. Phishing-E-Mails: Das Verfahren ist seit Jahren vom ganz normalen Computer her bekannt: Bildlich gesprochen „angeln“ sich Phishing-E-Mails Kennwörter und andere Zugangsdaten. Phishing-Betrüger verschicken zum Beispiel E-Mails, die aussehen, als kämen sie von der eigenen Bank. Darin locken sie den Kunden auf eine gefälschte Bankseite, wo er etwa „zur Überprüfung“ Kontonummer, Passwort (PIN) und Transaktionsnummern (TAN) eingeben soll – damit wird anschließend sein Konto leergeräumt. Smishing: Funktioniert im Prinzip wie E-Mail-Phishing. Ein Anrufer gibt sich am Telefon als Mitarbeiter der Bank des Smartphone-Nutzers aus und fragt diesen nebenbei nach seiner Kontonummer und seinen Zugangsdaten für das Online-Banking. Tipp: Das Smartphone-Schutzpaket

4. Browser Drive-by-Downloads: Die Internetgauner locken die Nutzer mit vermeintlich tollen Zusatzfunktionen oder Aktualisierungen auf manipulierte Internetseiten, wo kostenlose Programme zum Herunterladen angeboten werden. Darin lauert gefährliche Schad-Software, die dann unbemerkt die Kontrolle über das Smartphone erlangen soll. Browser-Exploits: Beim Betrachten einer Webseite werden Schwachstellen im Browser, in Browser-Plug-ins oder im Betriebssystem ausgenutzt, um Schad-Software quasi mal eben beim „Vorbeisurfen“ heimlich ins Smartphone einzuschleusen. Geräte-Diebstahl Verlorene oder gestohlene Smartphones sind ein Alptraum. Diebe können aktuelle Geräte auf dem Schwarzmarkt gut weiter verkaufen. Zudem sind auf Smartphones höchst sensible und persönliche Daten gespeichert, die Dritten in die Hände fallen können. Die Zahl der mit Schad-Software verseuchten Apps steigt dramatisch. Zwar sind derzeit vor allem Smartphone-Nutzer in Asien betroffen, aber auch in Europa ist niemand mehr vor der Bedrohung gefeit. Besitzer von Smartphones mit dem Android-Betriebssystem sind besonders gefährdet, da das Google-Betriebssystem ein bevorzugtes Ziel für Angreifer ist. Fast ebenso viele Schadprogramme gibt es für „J2ME“, die mobile Version der Programmiersprache Java.

Mit Ihrem Smartphone telefonieren Sie, verschicken Nachrichten und verwalten Ihre Termine. Aber wehe, es gerät in die falschen Hände! Forensik-Programme quetschen jede noch so private Info aus Ihrem Handy. Datensammler Smartphone Was immer Sie tun, die smarten Geräte protokollieren alles. Kürzlich entdeckten zwei Software-Entwickler, dass das iPhone das Bewegungsprofil seines Benutzers ein Jahr lang speichert. Für Datenschützer ein Skandal! Mit diesen Informationen könnten Einbrecher etwa herausfinden, wann der Besitzer eines Smartphones regelmäßig nicht zu Hause ist. Oder der Chef könnte prüfen, ob kranke Mitarbeiter wirklich zu Hause waren. Vom ersten Tag an hält Ihr Handy fest, mit wem Sie wann telefonieren, welche Nachrichten Sie senden und empfangen und wo Sie sich wann aufhalten. Selbst gelöschte Einträge und SMS lassen sich oft noch Wochen später wieder herstellen. Das alles leisten leicht zu bedienende Spionageprogramme.

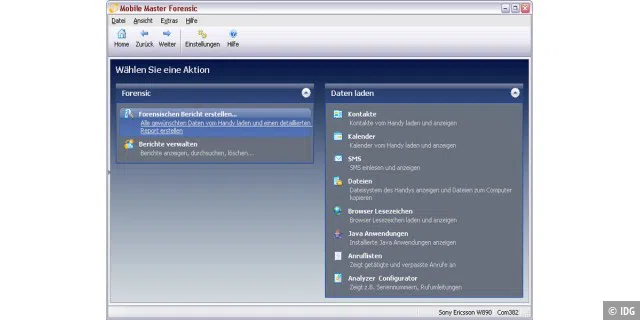

El Dorado für Fahnder Programme wie die Oxygen Forensik Suite oder Mobile Master Forensic , gibt es zum Ausprobieren kostenlos im Internet. Die Hersteller preisen diese Programme als Wundermittel für Ermittlungsbehörden an. Neben den allgemeinen Daten, die den Geräten leicht entzogen werden können, erkennen die Programme je nach Telefon auch SIM-Karten-Informationen, Kontakt- und Anruflisten, Anrufergruppen, Kurzwahleinträge, aufgerufene Internetseiten, SMS-Center-Zeitstempel, Aufgaben, Textzeichen, Fotos, Videos, Töne, Life-Blog-Daten (zum Beispiel Fotos inklusive der geographischen Koordinaten), Java-Anwendungen, das Dateisystem von Telefonspeicher und Flash-Karte, GPRS- und WLAN-Aktivitäten sowie Sprachnotizen und vieles mehr. Für Fahnder ist das Ganze ein El Dorado voller Indizien. Die Oxygen Forensic Suite spuckt die GPS-Koordinaten zu Telefongesprächen, Internetnutzung, SMS-Empfang und Foto- oder Videoaufnahmen aus und stellt diese Orte auf einer Landkarte in Google Maps an. Auf diese Weise kann der Ermittler einfach feststellen, wo das Ereignis stattgefunden hat. Smartphone verloren? So gehen Sie vor In den falschen Händen Zu den weiteren Kunden der Hersteller zählen auch Gerichtsvollstreckungseinheiten, Polizeiwachen, die Armee, den Zoll, Gebührenstellen und weitere Staatseinrichtungen. Allerdings stehen die Forensik-Programme diesen Stellen – wie bereits erwähnt – nicht exklusiv zur Verfügung, jeder kann sie nutzen. Also auch eine misstrauische Ehefrau, ein Konkurrent oder ein Dieb. Die einzige Voraussetzung zum Schnüffeln besteht darin, dass der Spion für wenige Minuten in den Besitz des Handys kommt. Selbst wer Sicherheitsfunktionen wie Codesperren oder passwortgeschützte Backups nutzt, ist nicht sicher. Sie stellen für Forensik-Software kein Hindernis dar. Dass es in Deutschland verboten ist, mit Hilfe von Forensik-Software auf fremde Daten zuzugreifen, spielt dann höchstwahrscheinlich auch keine Rolle mehr.

Fazit Wer sein Smartphone unbeaufsichtigt lässt, riskiert, ausgespäht zu werden. Und auch beim Verkauf ist äußerste Vorsicht angebracht. Denn nicht jeder löscht davor gründlich alle Daten vom Handy. Dabei haben schon Zehntausende die voll funktionsfähige Testversion der Oxygen Forensic Suite heruntergeladen, die 30 Tage lang kompletten Schnüffel-Zugriff auf über 2300 verschiedene Handy-Typen erlaubt.

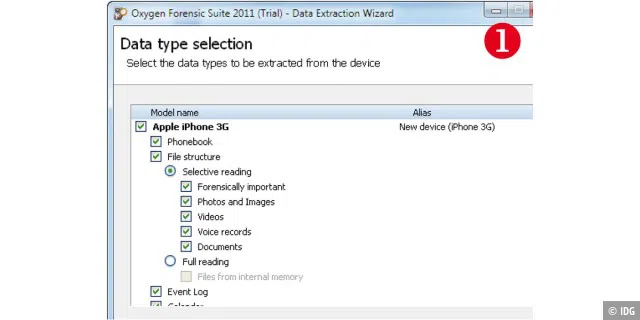

Entfernen Sie alle Daten, wenn Sie Ihr Smartphone oder Tablet verkaufen! Setzen Sie das Handy auf die Werkseinstellungen zurück, um sämtliche auf dem Gerät gespeicherten Daten zu löschen. Entfernen Sie das aktuell installierte Betriebssystem und installieren Sie ein neues. Danach ist es so gut wie unmöglich, Ihre persönlichen Daten wieder herzustellen. iPhone: Öffnen Sie das Einstellungsmenü des iPhones. Tippen Sie auf „Allgemein“ und auf „Zurücksetzen“. Im neuen Fenster wählen Sie „Inhalte & Einstellungen löschen“. Damit setzen Sie das iPhone auf die Werkseinstellungen zurück. Damit das nicht aus Versehen geschieht, müssen Sie Ihren vierstelligen Sicherheitscode eintippen und eine ganze Reihe von Warnhinweisen bestätigen. Nachdem das iPhone neu gestartet ist, füllen Sie seinen Speicher randvoll mit unbedenklichen Daten und führen die Löschaktion ein weiteres Mal durch. Android: Beim Samsung Galaxy S befindet sich die Option „Auf Werkszustand zurück“ etwa im Einstellungsmenü unter „Datenschutz“, beim HTC Desire HD unter „SD-Karte & Telefonspeicher“. Löschen Sie alle Daten und Einstellungen und füllen Sie das Smartphone danach bis zum Rand mit Daten. Führen Sie abschließend die Löschaktion ein zweites Mal durch. Rundum sicher: Das Smartphone-Schutzpaket So einfach ist das Schnüffeln mit Oxygen Forensic Suite 2011 Forensik-Programme dienen Ermittlungsbehörden zur Beweissicherung: Sobald sie in den Besitz des Handys eines Verdächtigen kommen, können sie die Daten vom Handy auslesen und analysieren. Wie leicht das Ausschnüffeln funktioniert, zeigen wir anhand der Oxygen Forensic Suite 2011 .

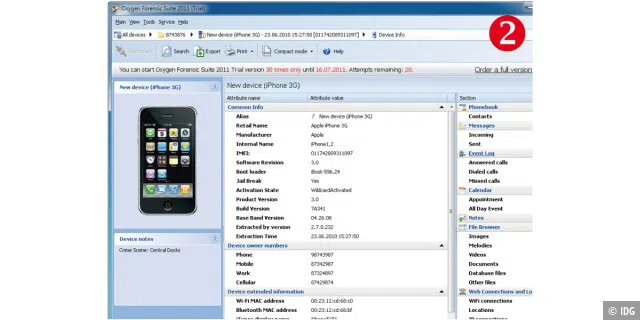

Nach der Installation muss das Smartphone nur per USB-Kabel mit dem Computer verbunden werden. Klicken Sie auf „Connect new device“ und „Connect via Cable“. Geben Sie eine fiktive Telefonnummer ein, und schon kann es losgehen: Das Programm fragt, welche Daten es auslesen soll. Die wichtigsten Dinge sind bereits markiert, auf einen Klick liest es die Daten aus. Jetzt lassen sich Kontakte, Kalender und angerufene Telefonnummern durchsuchen, um damit ein Persönlichkeitsprofil des Nutzers zu erstellen (Bild 1).

Alle Daten auf einen Blick Per Klick auf „Device Information“ erscheint eine schicke Übersicht über das untersuchte Smartphone. Das Programm zeigt beispielsweise die Telefonnummern des Besitzers, wie viele Kontakte im Telefonbuch gespeichert sind, wie viele Telefonate geführt wurden und wie viele Bilder sich auf dem Gerät befinden (Bild 2).

Alle Nachrichten auf einen Blick In der Rubrik „Messages“, zeigt Ihnen das Programm sämtliche SMS-Nachrichten und E-Mails an, übersichtlich nach dem Datum des Eingangs sortiert. Selbst gelöschte Nachrichten lassen sich lesen (Bild 3).

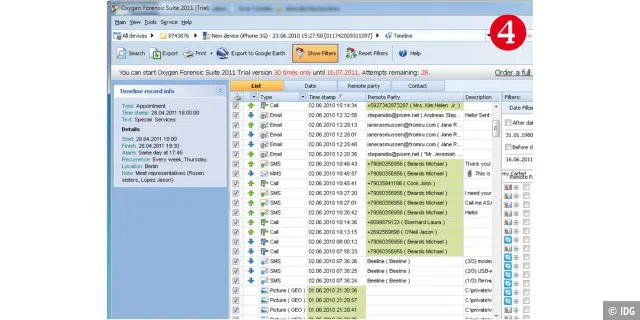

Wann hat der Nutzer was gemacht? Interessantes spuckt das Programm auch per Klick auf „Timeline“ aus: Über diese Funktion lässt sich einfach herausfinden, was mit dem iPhone zu einer bestimmten Zeit angestellt wurde. So lässt sich etwa anzeigen, welche Telefonate an einem speziellen Tag geführt wurden, welche Termine stattfanden und welche Nachrichten empfangen und gesendet wurden (Bild 4).

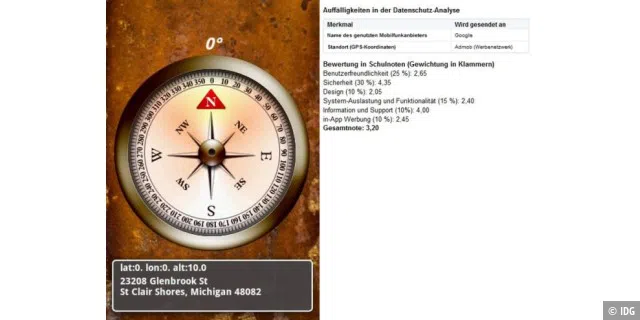

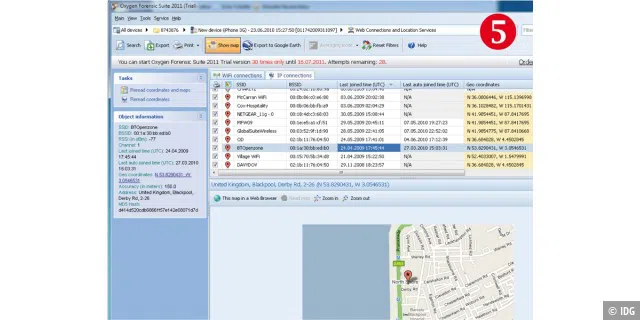

Wo hat sich der Nutzer aufgehalten? Unter „Web Connections an Location Services“ versteckt sich für „Fahnder“ ein besonderer Leckerbissen. Anhand der Daten von WLAN-Netzwerken bestimmt die Oxygen Forensic Suite einigermaßen genau, wo sich der Nutzer des Smartphones zu einem bestimmten Zeitpunkt aufgehalten hat. Praktischerweise wird der Ort direkt auf einer Karte angezeigt (Bild 5).