Um unmittelbare Erfahrungen mit den Auswirkungen der Spurensammler im Internet zu machen, genügt eine einfache Shoppingtour. Jeder kennt die Werbebanner, die plötzlich Produkte anpreisen, über die man sich auf einer anderen Site informiert hat. Re-Targeting nennen das Marketing-Profis. Auch Dynamic Pricing ist ein gängiges Verfahren: Dabei wechselt der angezeigte Produktpreis nicht nur in Abhängigkeit der Nachfrage. Wenn Sie die Seite häufiger besuchen und als Besucher identifiziert werden, kommt Ihnen der Händler (vielleicht) entgegen. Wenn die Browser-Kennung den Nutzer als Besitzer eines Apple-Geräts verrät, wird hingegen gerne ein höherer Preis angezeigt, als wenn Sie mit dem Linux-Notebook surfen.

Die Auswertung der IP-Adresse ist nur ein Kennzeichen, über das Sie nachverfolgbar sind. E-Mails werden über Kaskaden von Servern versendet, bis sie den Empfänger erreichen. Jeder, der unterwegs eine E-Mail abfängt, kann deren Inhalt lesen, sofern sie nicht verschlüsselt wurde. Das gilt für Instant Messenger streng genommen genauso. Ohne Gegenmaßnahmen ist es mit der Privatsphäre im Internet nicht gut bestellt.

©Steganos

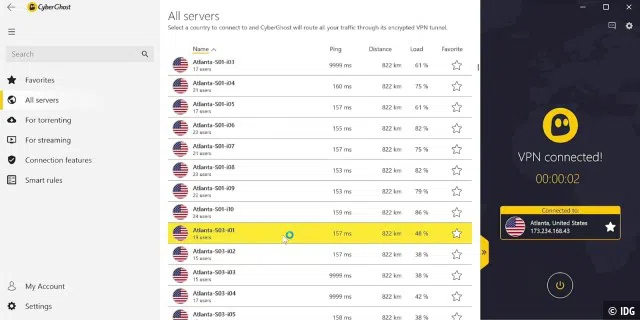

1. Undurchschaubarer Datenverkehr mittels VPN-Tunnel

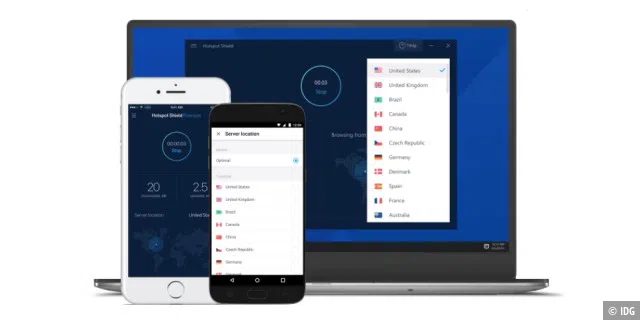

Cafés, Bäckereien, Warenhäuser locken die Kunden inzwischen mit kostenfreien WLAN-Zugängen. Gedanken an die Sicherheit dürften sich nur die wenigsten Nutzer machen. Dabei kann dieser Zugang kompromittiert sein und der Datenverkehr von einem Dritten mitgeschnitten werden. Wer nicht möchte, dass seine Datenpakete abgefangen und durchsucht werden können, setzt am besten einen VPN-Tunnel (Virtual Private Network) ein. Einen solchen Tunnel können Sie auch selbst, zum Beispiel mit Ihrem Raspberry, aufbauen.

Die Funktionsweise ist simpel, erfordert aber einige grundlegende Arbeiten. Auf dem kleinen Computer installieren Sie die Open-VPN-Software und richten diese ein. Über einen Anbieter für dynamische DNS-Einträge eröffnen Sie einen Zugang, der Anfragen an Ihren privaten Internetanschluss durchlässt. Schließlich muss der Router so eingestellt werden, dass externe Anfragen über den Port des VPN an den Raspberry weitergeleitet werden. Auf dem Computer, den Sie verwenden, müssen Sie dagegen nur einen VPN-Client installieren. Diese Programme gibt es für nahezu jedes Betriebssystem in kostenlosen Versionen. Unter Ubuntu kann der Network Manager entsprechend konfiguriert werden. Eine zusätzliche Software ist dort nicht notwendig.

Die Vorteile der Selbstbaulösung: Sie können sich auf Ihren eigenen Tunnel absolut verlassen, und der Datenverkehr kann nicht eingesehen werden. Der Nachteil: Die IP-Adresse wird nicht verschleiert und auch nicht permanent verändert. Sie hinterlassen also in den Angeboten, die Sie aufrufen, entsprechende Einträge. Kommerzielle Anbieter im Internet, die VPN-Zugänge anbieten, arbeiten prinzipiell nach dem gleichen Prinzip und bieten in aller Regel auch eine Verschleierung der IP-Adresse. Größter Nachteil: Sie müssen sich darauf verlassen, dass der Service Ihr Vertrauen nicht missbraucht und eventuell doch Daten weitergibt. Selbst Anbieter mit einem guten Ruf wie Ipredator müssen ja etwa die Zahlungsinformationen der Kunden über einen längeren Zeitraum aufbewahren.

Lesetipp: Mit diesen 3 Tipps schützen Sie Ihre Online-Privatsphäre

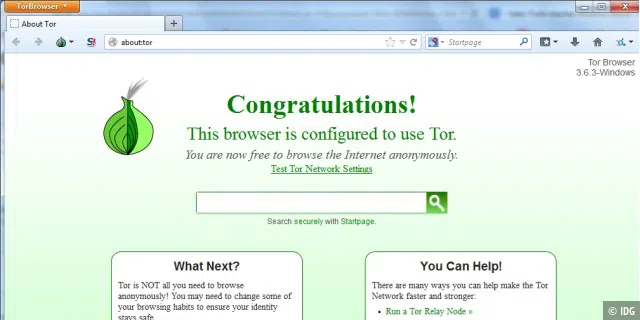

2. Mit Tor die IP-Adresse verschleiern und anonym bleiben

Wird die IP-Adresse des Computers regelmäßig gewechselt und verschleiert, schlagen Sie nicht nur der Werbeindustrie ein Schnippchen. Statt eines Besuchers, der zehn Seiten aufruft, erscheinen Sie in den Logdateien des Servers als zehn Besucher, die jeweils eine Seite aufgerufen haben. Das Tor-Netzwerk (The Onion Router) verschleiert die tatsächliche IP-Adresse durch zwischengeschaltete Proxy-Server.

Die Pakete nehmen also nicht mehr den kürzesten Weg von Ihnen zum Ziel-Server, sondern gehen über Zwischenstationen ans Ziel. Der erste Tor-Knoten, mit dem Sie verbunden werden, kennt Ihre aktuelle IP-Adresse, der zweite und dritte nicht mehr – und erst recht nicht der Ziel-Server. Das Netz ist so aufgebaut, dass jede Zwischenstation immer nur die IP-Adresse seines Vorgängers kennt. Das erschwert die Rückverfolgung zum Absender eines Pakets.

Das Prinzip hat auch Nachteile: Je nach Auslastung wird die Surfgeschwindigkeit deutlich langsamer. Schon eine überlastete Zwischenstation kann bremsen. Und wie bei allen Netzwerken gilt auch hier, dass es nur so sicher sein kann, solange es nicht kompromittiert wird. Gelingt es Überwachungsstellen, einen Tor-Knoten zu überwachen, ist es nicht nur theoretisch möglich, einen Nutzer wieder zu de-anonymisieren.

Download-Tipp: Tor-Browser auch für Linux erhältlich

Im Zweifel sorgen die Nutzer selbst dafür, weil etwa Toolbars und Erweiterungen im Browser eingerichtet sind, die ihn identifizierbar machen. Beachten Sie ferner, dass die meisten Zwischenknoten im Tor-Netz durch Freiwillige bereitgestellt werden. Eine Kontrolle dieser Personen findet nicht statt. Auch Sie selbst können einen PC jederzeit als Vermittlungsknoten anbieten – etwa über Tails.

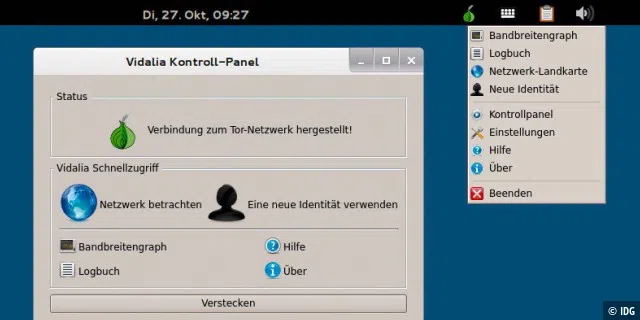

Tails bietet den einfachsten Zugang in das Tor-Netzwerk ( https://tails.boum.org ). Das Live-System ist vorab so konfiguriert, dass alle Internetprogramme wie Browser oder Mail-Client das Tor-Netzwerk einsetzen. Beim Systemstart bietet Ihnen das System weitere Optionen an. Stellen Sie unten die Benutzeroberfläche auf „Deutsch“ um. Über „Weitere Optionen?“ können Sie eine optische Verschleierung des Betriebssystems (Windows-Tarnung) und ein Passwort für das Administratorkonto einrichten.

Letzteres ist nur nötig, wenn Sie die Konfiguration des Systems ändern wollen. Sobald Sie sich mit „Anmelden“ auf dem Desktop angemeldet haben, dauert es ein paar Sekunden, und Sie erhalten die Benachrichtigung, dass Tor gestartet ist. Das Zwiebelsymbol im System-Panel färbt sich grün. Ein Rechtsklick, und der Aufruf des „Kontrollpanel“ bestätigt die Verbindung zum TOR-Netz.

Lesetipp: Tails – Das Anonyme Surf-Linux in der VM nutzen

Somit können Sie mit dem anonymisierten Surfen beginnen. Wenn Sie nun beispielsweise eine der zahlreichen Seiten zur Ermittlung Ihrer externen IP-Adresse aufrufen ( www.browsercheck.pcwelt.de ) und dort regelmäßig einen vollständigen Reload durchführen, werden Sie sehen, dass sich die externe Adresse regelmäßig ändert. In der Programmgruppe „Tails“ finden Sie zusätzlich einen Installer, der das laufende System auf einen USB-Stick schreibt. Damit haben Sie immer ein sicheres Betriebssystem in der Tasche.

Wer selbst zum Tor-Netz aktiv beitragen will, kann dies über das Zwiebelsymbol in Tails mit „Einstellungen -> Beteiligung -> Relais-Verkehr…“ leisten. Damit wird Ihr Rechner zu einem Vermittlungsknoten.

Privoxy auf Raspberry: Ein alternativer Einstieg in die Nutzung von Tor, der recht einfach zu konfigurieren ist, besteht in der Nutzung eines Proxy-Servers, den Sie mit wenigen Kommandozeilen etwa auf einem Raspberry Pi installieren. Mit

sudo apt-get install tor privoxyinstallieren Sie das notwendige Paket. Danach muss die Konfigurationsdatei angepasst werden. Das ist aber rasch erledigt. In einem Terminal öffnen Sie mit dem Editor Nano die entsprechende Datei

sudo nano /etc/privoxy/configund tragen dort folgende Zeilen ein:

listen-address IP_des_Raspber ry:8118 forward-socks5 / 127.0.0.1:9050 Der Punkt am Ende des zweiten Befehls ist kein Schreibfehler, sondern notwendig. Tragen Sie dann die Programme in den Autostart des Raspberry folgendermaßen ein:

sudo update-rc.d tor defaults sudo update-rc.d privoxy defaults Nachdem Sie das System neu gestartet haben, rufen Sie in einer Konsole beide Dienste auf:

sudo service tor restart sudo service privoxy restart In allen Browsern, die Sie in Ihrem Heimnetz verwenden, müssen Sie nun in den Optionen einen Proxy-Server einrichten (etwa in Firefox unter „Einstellungen -> Erweitert -> Netzwerk -> Einstellungen“).

Als Adresse für den Proxy nutzen Sie die IP des Raspberry und den Port 8118.

Lesetipp: Der Linux-Server und seine Einsatzmöglichkeiten

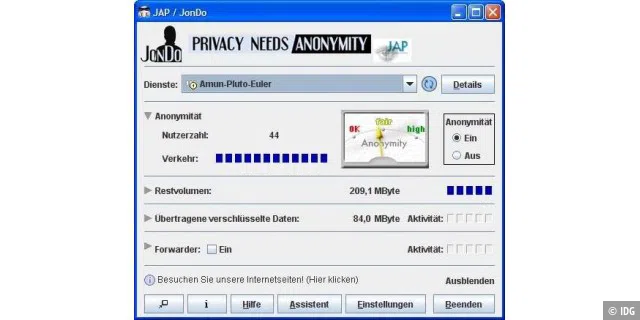

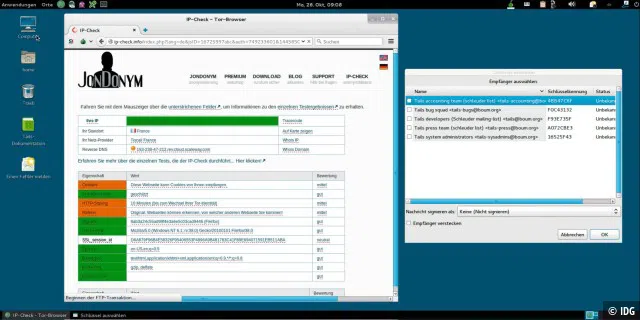

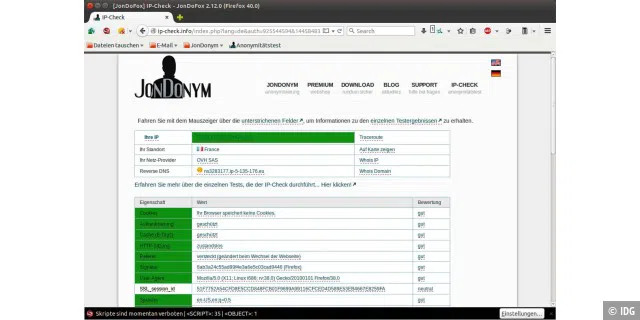

3. Mit Jondo die IP-Adresse verschleiern und anonym surfen

Einen technisch vergleichbaren Ansatz wie das Tor-Netzwerk wählt Jondo, das in Deutschland entwickelt wurde ( https://www.anonym-surfen.de ). Die Datenpakete werden hier über eine Kaskade von Knoten weitergeleitet und auch dabei die IP-Adresse des Empfängers verschlüsselt. Um das Netzwerk gegen das Risiko zu schützen, dass sich Dritte mit zweifelhaften Motiven als Vermittlungsknoten betätigen, setzt Jondo auf zertifizierte Teilnehmer im eigenen Netzwerk.

Jondo können Sie zwar kostenfrei nutzen, müssen dann aber mit einer eingeschränkten Geschwindigkeit leben. Wer Speed braucht, muss kostenpflichtige Premiumpakete erwerben. Das günstigste Flat-Angebot für 8,33 Euro pro Monat ist auf zwei GB Datenvolumen limitiert.

Jondo können Sie auf vielfältige Weise ausprobieren. Die Anbieter haben eine Live-DVD zusammengestellt (siehe den Link „Download -> Live-DVD & mehr…“ auf https://www.anonym-surfen.de ) mit ähnlichem Funktionsumfang wie Tails. Nach dem Systemstart können Sie zwischen verschiedenen Firewalls wählen. Für Testzwecke entscheiden Sie sich für „Simple“. Danach starten Sie auf dem Desktop zunächst das Programm „JonDo“. Wenn Sie ein bezahltes Konto verwenden, können dessen Daten darin hinterlegen. Läuft die Software, starten Sie den „JonDoFox Webbrowser“.

Wenn Sie Ubuntu mit dem anonymen Zugang ausrüsten wollen, laden Sie sich von der Seite https://www.anonym-surfen.de/software_linux.html das Anonymisierungsprogramm herunter und installieren es per Doppelklick. Außerdem können Sie sich hier das Browser-Profil herunterladen, das einen installierten Firefox für die Verwendung von Jondo konfiguriert. In diesem Fall starten Sie ebenfalls zunächst das Anonymisierungsprogramm und anschließend die Spezialausgabe des Firefox mit dem Namen „JonDoFox“, den Sie per Paket installieren konnten.

Lesetipp: 10 praktische Desktop-Add-Ons für Ubuntu

4. E-Mail und Chats absichern

Die Verschleierung der IP-Adresse mit der Nutzung eines Services wie Tor oder Jondo verringert das Risiko, als Person identifiziert zu werden. Bei der Kommunikation per E-Mail oder Instant Messengern besteht nach wie vor das Risiko, dass die Botschaften abgefangen werden. Wer sichergehen möchte, dass die per Tastatur eingegebenen Passwörter oder TANs nicht von einem Keylogger ausgelesen werden, nutzt am besten eine Bildschirmtastatur. Tails bietet eine solche Tastatur direkt in seiner Menüleiste an. Außerdem ist in Tails ein Messenger enthalten, der das OTR-Protokoll (Off the record) unterstützt.

Das Verfahren ist so konzipiert, das zu einem späteren Zeitpunkt nicht mehr nachgewiesen werden kann, welche Person welchen Schlüssel verwendet hat. Damit ist der Nachweis, wer etwas geschrieben hat, im Zweifel nicht möglich. Um abgefangene E-Mails vor neugierigen Blicken zu schützen, verschlüsseln Sie diese. Claws-Mail ist ein Programmpaket, das die Absicherung der Nachrichten sehr vereinfacht. Im Hintergrund ist bereits Gnu PG installiert und soweit eingerichtet, dass Sie einem Empfänger über dessen öffentlichen Schlüssel rasch eine verschlüsselte Nachricht senden können. Viele öffentliche Institutionen stellen ihre öffentlichen Schlüssel direkt auf der Homepage zur Verfügung. Messenger und Claws sind bereits in Tails enthalten. Außerdem steht ein kleines Applet zur Verfügung, über das Sie jeden Text in der Zwischenablage verschlüsseln können.

Anonym im Internet?

Die vorgestellten Maßnahmen erhöhen die Sicherheit Ihrer Daten und können Ihre Identität wirkungsvoll verschleiern. Absoluten Schutz kann aber kein Dienst garantieren. Das gilt insbesondere auch für das Abfangen oder Auslesen persönlicher Daten. Tails etwa kann es Ihnen nicht abnehmen, Metainformationen aus Fotos oder Office-Dateien zu entfernen, über die Sie identifizierbar sind. Und auch das Thema unsicherer Zugangsdaten wird durch die Dienste nicht gelöst: Wer ein schwaches Passwort beim Home-Banking oder bei Paypal verwendet, muss natürlich trotzdem damit rechnen, dass sein Zugang geknackt wird.