Ihr PC ist ständigen Bedrohungen ausgesetzt, sobald Sie das Internet nutzen oder Dateien von anderen Personen auf die Festplatte kopieren und öffnen. Ob aus der Bedrohung ein Schadensfall wird, hängt unter anderem von den Schutzmechanismen des Betriebssystems und Ihrem persönlichen Verhalten ab. Was über den Webbrowser, das E-Mail-Programm oder per Download auf den Rechner gelangt, liegt zumindest teilweise in Ihrer eigenen Hand. Aber auch Experten sehen es einer Datei nicht auf den ersten Blick an, ob darin gefährliche Inhalte verborgen sind. Die Prüfung ist Aufgabe des Virenscanners, den Windows 10 von Haus aus mitbringt – Virenscanner finden jedoch meist nur bereits bekannte Bedrohungen. Daher bietet Windows 10 auch einen Exploit-Schutz, der die Angriffsfläche des Systems verringert. Sie sollten sich jedoch nicht blind auf einen Rundumschutz verlassen. Kontrollieren Sie von Zeit zu Zeit die Sicherheitseinstellungen und die Protokolle der Sicherheitsprüfungen. Wir zeigen Ihnen außerdem einige zusätzliche Einstellungen, über die sich der Schutz des Systems verbessern lässt.

Für den Fall, dass die Schutzmechanismen versagen, können Sie vorsorgen: Erstellen Sie regelmäßig Backups Ihrer persönlichen Dateien. Das ist zwar auch mit Bordmitteln möglich, zusätzliche Tools sind jedoch komfortabler. Wir beziehen uns in diesem Artikel auf Windows 10, Version 1809. Viele Tipps gelten jedoch auch für ältere Windows-10-Version und teilweise auch für Windows 7 oder 8.1.

1. Umfassender und kostenloser Virenschutz von Microsoft

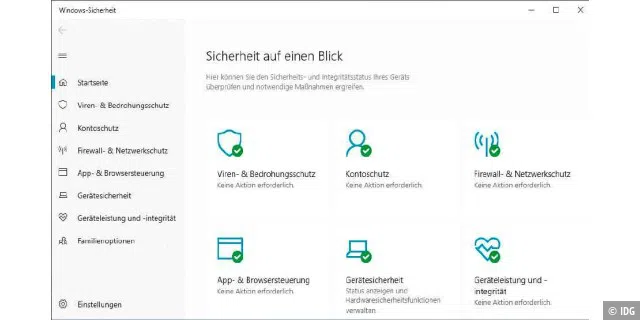

Den Virenschutz hat Microsoft mit jeder Ausgabe von Windows 10 nach und nach verbessert. Das betrifft neben Bedienbarkeit und Funktionen auch die Erkennungsleistung der Virenscanner. Windows Defender bietet nach aktuellen Tests eine mit anderen bekannten Virenscannern vergleichbare Erkennungsleistung, nervt nicht mit Werbung und belastet das System nur gering . Davon profitieren übrigens auch Nutzer von Windows 7 (Microsoft Security Essentials) und 8.1. In Windows 10 hat Microsoft die Einstellungen und Informationen zum Thema Sicherheit übersichtlich zusammengefasst. Sie gelangen auf unterschiedlichen Wegen zu den Einstellungen, je nachdem, was für Sie praktischer ist. Klicken Sie im Infobereich rechts unten am Bildschirm auf den Pfeil nach oben und dann auf das Schild-Symbol. Damit gelangen Sie direkt zum Sicherheits-Dashboard, das Fenster trägt die schlichte Überschrift „Windows-Sicherheit“, in älteren Windows-Versionen lautet die Bezeichnung „Windows Defender Security Center“. Nach einem rechten Mausklick auf das Schildsymbol klappt ein Menü auf, über das Sie beispielsweise zur Schnellprüfung gelangen oder zu den Benachrichtigungsoptionen etwa für den Virenschutz. Wenn Sie das Schildsymbol häufiger verwenden, sollte Sie es dauerhaft einblenden. Dazu klicken Sie mit der rechten Maustaste auf die Taskleiste und wählen „Taskleisteneinstellungen“. Klicken Sie unter „Infobereich“ auf „Symbole für die Anzeige auf der Taskleiste auswählen“ und setzen Sie den Schalter hinter „Windows Security notification icon“ auf „Ein“. Ein anderer Weg führt über die Einstellungen, die Sie am schnellsten über die Tastenkombination Win-I aufrufen. Gehen Sie auf „Update und Sicherheit –› Windows-Sicherheit“ und klicken Sie auf „Windows-Sicherheit öffnen“ (Version 1803: „Windows Defender Security Center öffnen“).

Tipp: Windows-Sicherheit mit Defender Security Center optimieren

2. Virenscanner nutzen und Bedrohungen beseitigen

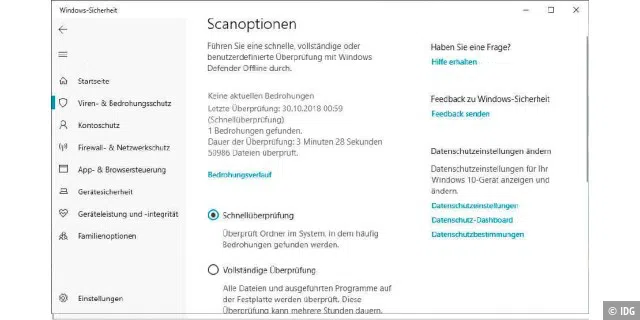

Die Startseite des Sicherheits-Dashboards liefert einen Überblick mit den wichtigsten Informationen. Wenn alles in Ordnung ist, erscheint bei allen Rubriken ein grünes Häkchen. Nach einem Klick auf „Viren- & Bedrohungsschutz“ sehen Sie das Ergebnis der letzten Schnellprüfung. Diese umfasst Systemordner, die besonders häufig Ziel von Angriffen sind. Klicken Sie auf „Scanoptionen“, um die Einstellungen zu ändern. Es gibt beispielsweise die Option „Vollständige Überprüfung“, mit der sich alle Dateien auf der Festplatte prüfen lassen, sowie „Benutzerdefinierte Überprüfung“, womit Sie gezielt ausgewählte Ordner untersuchen lassen. Bei hartnäckiger Schadsoftware hilft „Überprüfung durch Windows Defender Offline“. Nach einem Klick auf „Jetzt überprüfen“ schließen Sie alle geöffneten Dateien beziehungsweise Programme und klicken auf „Überprüfen“. Windows startet neu und aktiviert „Windows Defender Offline“. Das Tool kann in diesem Modus Dateien prüfen und Bedrohungen entfernen, die sonst vom System oder der Schadsoftware gesperrt sind. Der manuelle Start der Schnellprüfung oder gar der vollständigen Überprüfung ist jedoch in der Regel nicht notwendig. Der Virenscanner überwacht und prüft jede Datei, die etwa per Download oder über einen USB-Stick auf den PC gelangt. Der „Echtzeitschutz“ lässt sich unter „Viren- & Bedrohungsschutz“ nach einem Klick auf „Einstellungen verwalten“ auch deaktivieren. Das kann beispielsweise nötig sein, wenn Sie systemnahe Tools verwenden, die der Virenscanner als Bedrohung einstuft. Standardmäßig sollte der Echtzeitschutz jedoch eingeschaltet sein. Wurde bei einer Prüfung eine verdächtige Datei gefunden, erhalten Sie eine Warnmeldung. Ein Klick darauf öffnet den Überprüfungsdialog des Windows Defenders. Windows informiert Sie über die Zahl der geprüften Dateien und wie viele Bedrohungen gefunden wurden. Per Mausklick auf „Bedrohungen bereinigen“ löscht Defender die verdächtige Datei. Möchten Sie wissen, um welche Datei es sich genau handelt und welche Schadsoftware in ihr steckt, klicken Sie auf „Bedrohungsdetails anzeigen“. Klicken Sie auf den kleinen Pfeil nach unten. Das Menü bietet bis zu drei Möglichkeiten: „Entfernen“ löscht die Datei; ein Klick auf „Quarantäne“ isoliert die Datei, sodass nicht mehr darauf zugegriffen werden kann. Mit „Zulassen“ erklären Sie die Datei auf Ihr eigenes Risiko hin als unbedenklich.

3. Weitere Funktionen von Windows Defender freischalten

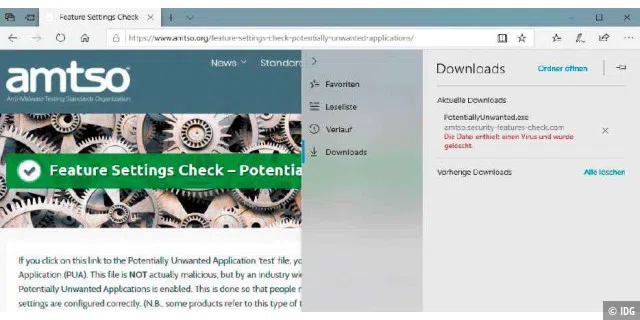

Nicht alle Einstellungen von Windows Defender lassen sich über die Oberfläche vornehmen. Dazu gehört der Schutz vor potenziell unerwünschten Applikationen (PUA). Das sind Programme, die zwar keine Schadfunktion im eigentlichen Sinne besitzen, aber beispielsweise durch Werbeeinblendungen stören. Da die Programme jedoch trotzdem einen Nutzwert besitzen können, stuft Windows Defender sie nicht automatisch als unerwünscht ein. Der Schutz vor PUAs lässt sich jedoch aktivieren. Starten Sie eine Powershell mit administrativen Rechten, beispielsweise über das Win-X-Menü. Führen Sie diese Befehlszeile aus:

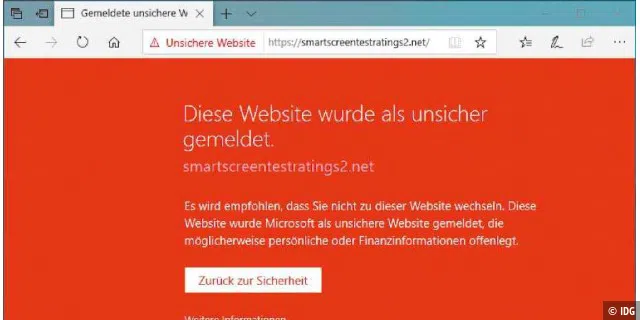

Set-MpPreference -PUAProtection 1 und starten Sie Windows neu. Eine harmlose Testdatei, mit der Sie die Funktion ausprobieren können, können Sie hier herunterladen. Schon beim Download erhalten Sie eine Warnmeldung und die Datei wird automatisch gelöscht. Wenn Sie den PUA-Schutz wieder abschalten möchten, führen Sie die Befehlszeile erneut aus, ersetzen aber die „1“ durch eine „0“. Eine weitere Einstellung aktiviert den Smartscreen-Filter (Punkt 4) auf Netzwerkebene. Sie sehen dann auch in Browsern wie Firefox oder Chrome eine Warnung, wenn Sie eine als gefährlich eingestufte Website aufrufen. Starten Sie eine Powershell mit administrativen Rechten und führen Sie diese Befehlszeile aus:

Set-MpPreference -EnableNetworkProtection Enabled Starten Sie Windows neu. Auch diese Funktion lässt sich testen. Rufen Sie in einem Browser Ihrer Wahl die URL https://smartscreentestratings2.net auf. Sie erhalten die Meldung, dass die Verbindung blockiert wurde. Um den Schutz wieder abzuschalten, ersetzen Sie in der Befehlszeile „Enabled“ durch „Disabled“.

Windows 10: Die besten Tipps zu Sicherheit & Datenschutz

4. Schutz vor gefährlichen Programmen und Websites

Es ist am besten, wenn Schadsoftware gar nicht erst auf den Rechner gelangt und der Virenscanner nicht aktiv werden muss. Für den Schutz vor gefährlichen Inhalten bietet Windows 10 mehrere Funktionen, deren Einstellungen Sie im Sicherheits-Dashboard unter „App- & Browsersteuerung“ finden. Bei allen Optionen ist „Warnen“ eingestellt. Das sollten Sie in der Regel so lassen und dann selbst entscheiden, ob ein Download oder eine Website tatsächlich gefährlich ist. „Apps und Dateien prüfen“ ist für alle Downloads aus dem Internet unabhängig vom Browser zuständig. Downloads, die Windows Defender Smartscreen nicht als unbedenklich einstuft, werden mit dem zusätzlichen, unsichtbaren NTFS-Stream „Zone.Identifier“ versehen. Sie merken das allerdings erst, wenn Sie die heruntergeladene Datei ausführen oder ein ZIP-Archiv entpacken und Dateien daraus starten wollen. Dann meldet sich Smartscreen und informiert Sie über die Blockade. Sie sehen nur die Schaltfläche „Nicht ausführen“ und das Programm lässt sich nicht starten. Wenn Sie sicher sind, dass es sich nicht um Schadsoftware handelt, klicken Sie die Datei mit der rechten Maustaste an und gehen auf „Eigenschaften“. Hinter „Sicherheit“ sehen Sie die Angabe „Die Datei stammt von einem anderen Computer. Der Zugriff wurde aus Sicherheitsgründen eventuell blockiert.“ Klicken Sie auf „Zulassen“ und dann auf „OK“. Danach können Sie das Programm starten oder das Archiv entpacken. „SmartScreen für Microsoft Edge“ wirkt sich auf Websites aus, die Sie in Edge öffnen, und auch auf Downloads. Bei Websites, die beispielsweise Schadsoftware verbreiten oder ein anderes Risiko für die Sicherheit darstellen, erscheint eine Warnung im Browser. Nach Klicks auf „Weitere Informationen“ und „Ignorieren und fortfahren (nicht empfohlen)“ lässt sich die Website dennoch aufrufen – auf eigenes Risiko. „SmartScreen für Microsoft Store-Apps“ funktioniert ähnlich wie beim Browser beschrieben. Sollte eine App eine als schädlich eingestufte Websites aufrufen wollen, sehen Sie eine Warnung. Der vierte Bereich unter „App- & Browsersteuerung“ heiß „Exploit-Schutz“. Zu den Optionen gelangen Sie per Klick auf „Einstellungen für Exploit-Schutz“. Unter „Systemeinstellungen“ sind alle Optionen bis auf „Zufällige Anordnung für Images erzwingen (obligatorische ASLR)“ standardmäßig aktiviert, wobei Sie es auch belassen sollten. Zur Bedeutung der Funktionen verweisen wir auf den Online-Artikel „ Programme mit EMET absichern “, der die Schutzfunktionen für das Vorgänger-Tool Emet beschreibt. Unter „Programmeinstellungen“ sehen Sie eine Liste mit Programmen, für die Ausnahmeregeln festgelegt sind. Sie können hier weitere Programme hinzufügen, wenn der Hersteller Sie über die nötigen Einstellungen informiert hat. In der Regel erledigt das Windows jedoch automatisch. Wenn Sie beispielsweise den Adobe Reader installiert haben, tauchen unter „Programmeinstellungen“ zusätzlich die Dateien „AcroRd32 Info.exe“ und „AcroRd32.exe“ mit den dafür passenden Einstellungen auf.

5. Mehr Schutz vor gefährlichen Websites für Edge

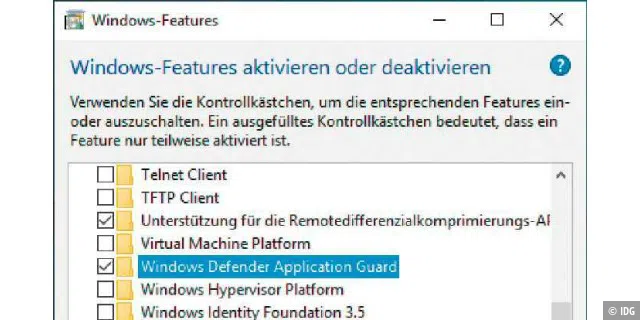

Webbrowser gehören zu den am meisten gefährdeten Programmen auf dem PC. Wer häufig auf potenziell gefährlichen Websites unterwegs ist, kann Edge unter Windows 10 deutlich besser absichern. Ab Version 1803 (nur Pro-Version) lässt sich der Browser in eine virtuelle Maschine sperren und damit vom Betriebssystem isolieren. Das geht allerdings zu Lasten des Komforts, denn Sie können beispielsweise keine Lesezeichen speichern, und Downloads verschwinden, sobald Sie Edge beenden. Um die Funktion zu aktivieren, suchen Sie über das Startmenü nach features und klicken auf „Windows Features aktivieren oder deaktivieren“. Setzen Sie ein Häkchen vor „Windows Defender Application Guard“ und klicken Sie auf „OK“. Sollte der Eintrag ausgegraut sein, aktivieren Sie im Bios/ Firmware-Setup die Unterstützung für Virtualisierung (Intel VT-X oder AMD-V).

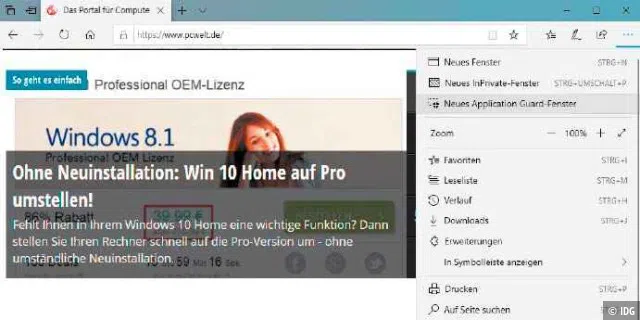

Nach einem Windows-Neustart starten Sie Edge. Im „…“-Menü auf der rechten Seite des Fensters klicken Sie auf den neuen Menüeintrag „Neues Application Guard- Fenster“. Es öffnet sich ein neues Edge-Fenster, in dem Sie wie gewohnt im Internet surfen können – nur sicherer.

Wie sicher sind Windows 7 und 8.1?

Windows 7 war das sicherste Windows aller Zeiten, Windows 8.1 auch und Windows 10 erst recht. So lauteten jedenfalls die Werbeversprechen beim Erscheinen des jeweiligen Betriebssystems. Derartige Aussagen sollte man zwar immer skeptisch betrachten, zum jeweiligen Zeitpunkt hatten sie aber durchaus ihre Berechtigung.

Unter Windows XP beispielsweise arbeiteten viele Nutzer immer mit einem Administrator-Konto, weil etwa Programminstallationen als eingeschränkter Benutzer oft nicht funktionierten. Auch Schadsoftware hatte so ein leichtes Spiel, sich im System einzunisten. Mit Windows Vista hat Microsoft dann die UAC (Benutzerkontensteuerung) eingeführt, die aber mit ihren ständigen Nachfragen mehr genervt als genutzt hat. In der Folge haben die Anwender UAC einfach abgeschaltet und waren dann in etwa auf dem gleichen Sicherheitsstand wie bei Windows XP.

Aus den Fehlern der Vergangenheit hat Microsoft gelernt – und bei Windows 10 sind die meisten Sicherheitsfunktionen eher unaufdringlich und trotzdem wirksam. Im Sicherheits-Dashboard hat Microsoft die meisten Funktionen und Einstellungen sinnvoll zusammengefasst und damit die Übersichtlichkeit verbessert.

Viele der in diesem Artikel genannten Sicherheitsvorkehrungen sind allerdings auch schon in Windows 7 oder 8.1 enthalten oder lassen sich schnell nachrüsten, beispielsweise Smartscreen-Filter, Virenscanner und Firewall. Sicherheitsbedenken sind daher derzeit noch kein zwingender Grund für den Umstieg auf Windows 10.

6. Einstellungen der Windows-Firewall kontrollieren

Bei der Windows-Firewall handelt es sich um einen Paketfilter, der Zugriffe über das Netzwerk auf bestimmte Ports unterbindet. Der Schutz ist für Serverdienste wichtig, die nur auf dem PC erreichbar sein sollen, auf dem sie laufen. Die Firewall blockiert alle Anfragen aus dem lokalen Netzwerk, außer Sie schalten einen Port für eine bestimmte Serveranwendung frei. Zugriffe aus dem Internet sind ohnehin nicht möglich, weil das die Firewall im DSL-Router verhindert – außer, Sie haben in der Router-Konfiguration etwas anderes eingestellt. Mit Serverdiensten sind nicht nur Webserver gemeint, die Sie vielleicht zu Testzwecken installiert haben. Auch viele Multimedia-Anwendungen bringen eigene Server mit, etwa um Musik- oder Videobibliotheken für das ganze Netzwerk verfügbar zu machen. Das funktioniert jedoch nur, wenn eine Firewall-Regel den Zugang erlaubt. Meist fordert das Setup-Programm die nötige Änderung in der Firewall-Konfiguration an, andernfalls müssen Sie die Einstellungen selbst vornehmen.

Tipp: 40 geniale Gratis-Sicherheits-Tools für Windows Grundsätzlich gilt: In der Firewall sollten nur die Ports geöffnet sein, die Sie tatsächlich benötigen. Kontrollieren Sie daher regelmäßig, welche Einstellungen aktiv sind. Das Sicherheits-Dashboard liefert Ihnen nach einem Klick auf „Firewall- & Netzwerkschutz“ nur Basisinformationen. Sie sehen hier, dass die Firewall unter anderem für „Privates Netzwerk“ aktiv ist.

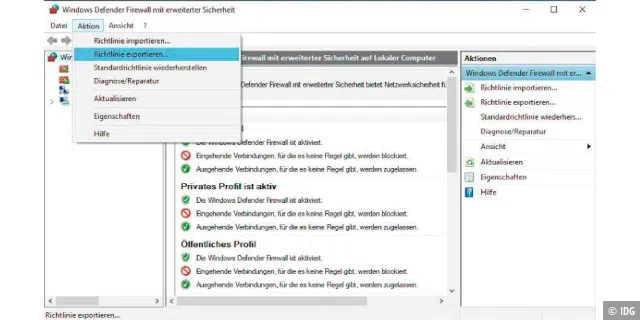

„Domänennetzwerk“ ist für private Nutzer nicht von Bedeutung, weil dessen Einstellungen nur in großen Netzwerken von einem Administrator verwaltet werden. „Öffentliches Netzwerk“ gilt in fremden Netzwerken, etwa bei der WLAN-Nutzung in einem Café. In diesem Bereich sollte die Firewall auf jeden Fall aktiv und sehr restriktiv konfiguriert sein. Nach Klick auf den jeweiligen Netzwerktyp lässt sich die Firewall für diesen deaktivieren, was aber nur für den Zeitraum einer Fehleranalyse erfolgen sollte, etwa wenn ein Server nicht erreichbar ist, obwohl die nötigen Firewall-Regeln vorhanden sind. Die detaillierte Konfiguration der Firewall erreichen Sie unter „Firewall- & Netzwerkschutz“ per Klick auf „Erweiterte Einstellungen“. Die Oberfläche entspricht der von Windows 7 und 8.1. Bevor Sie etwa ändern, sollten Sie ein Backup der vorhandenen Regeln anlegen. Klicken Sie im linken Teil des Fensters auf die erste Zeile. Gehen Sie auf „Aktion –› Richtlinie exportieren“, und geben Sie einen Namen sowie Speicherort für das Backup an. Bei Bedarf stellen Sie den Zustand über „Aktion –› Richtlinie importieren“ wieder her. Im Notfall können Sie auch „Standardrichtlinie wiederherstellen“ verwenden. Damit rekonstruieren Sie alle Einstellung auf dem Stand einer Windows-Neuinstallation. Sehen Sie sich die Einträge unter „Eingehende Regeln“ an. Über „Nach Profil filtern“ auf der rechten Seite des Fensters beschränken Sie die Liste beispielsweise mit „Nach öffentlichen Profil filtern“. Hier sollten keine Programme auftauchen, die Sie nur im lokalen Netzwerk nutzen. Bei den Regeln für das private Profil prüfen Sie, ob Anwendungen enthalten sind, die Sie nicht mehr nutzen. Über den Kontextmenüpunkt „Löschen“ entfernen Sie überflüssige Regeln. Löschen Sie jedoch nichts, was Sie nicht genau kennen. Sonst besteht die Gefahr, dass einige Netzwerkfunktionen nicht mehr zur Verfügung stehen. Für die eingehenden Regeln gilt: Die Firewall blockiert alle eingehenden Verbindungen, außer es gibt eine Freigaberegel. Bei den ausgehenden Regeln ist es umgekehrt. Die Firewall erlaubt alle ausgehenden Verbindungen, außer es ist eine blockierende Regel festgelegt. Nutzen Sie ausgehende Regeln beispielsweise für Programme, denen Sie den Zugang zum Internet verbieten wollen, etwa weil diese unerlaubt Daten an den Hersteller senden.

7. Laufwerkverschlüsselung mit Bitlocker einrichten

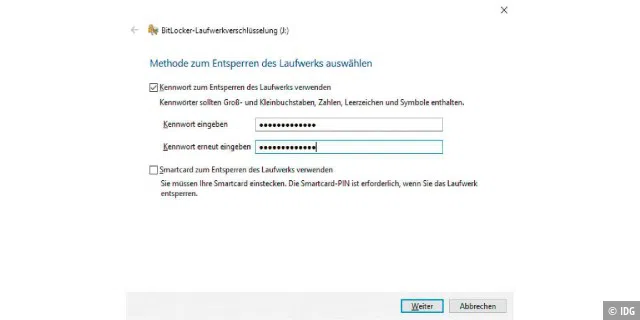

Durch Verschlüsselung schützen Sie Ihre Daten effektiv vor unbefugten Zugriffen. Empfehlenswert ist das vor allem bei mobilen Geräten, also Notebooks, externen Festplatte und USB-Sticks. Bitlocker bietet eine sichere Verschlüsselung von Datenpartitionen, USB-Medien (Bitlocker to go) oder auch des Systemlaufwerks. Bitlocker-Laufwerke lassen sich nur unter den Pro-Versionen und höher ab Windows 7 erstellen. Auf die verschlüsselten Laufwerke zugreifen können Sie jedoch auch mit den Home-Versionen. Alle Funktionen der Laufwerksverschlüsselung sind über die Kontextmenüs der Laufwerke erreichbar: „Bitlocker aktivieren“, „Laufwerk entsperren“, „Bitlocker verwalten“. Verschlüsselte Laufwerke werden erst nach Eingabe des Kennworts geladen. Wenn Sie Datenpartitionen verschlüsseln, etwa auf einer USB-Festplatte, können Sie nicht nur das Dateisystem NTFS, sondern auch FAT32, FAT16 oder exFAT verwenden. Für die Systempartition wird dagegen NTFS und ein TPM-Chip auf der Hauptplatine vorausgesetzt. Zusätzlich benötigt Bitlocker eine zweite Partition auf derselben Festplatte. Dies lässt sich über die Datenträgerverwaltung durch Verkleinern der Systempartition erstellen.

Wenn der TPM-Chip fehlt, ändern Sie eine Einstellung über den Editor für lokale Gruppenrichtlinien (Aufruf mit Win-R, gpedit. msc). Gehen Sie auf „Computerkonfiguration –› Administrative Vorlagen –› Windows-Komponenten –› BitLocker-Laufwerkverschlüsselung –› Betriebssystemlaufwerke“. Per Doppelklick auf die Richtlinie „Zusätzliche Authentifizierung beim Start anfordern“ öffnen Sie ein Fenster, in dem Sie die Option „Aktiviert“ wählen. Außerdem muss bei „BitLocker ohne kompatibles TPM zulassen“ ein Häkchen gesetzt sein. Bestätigen Sie mit „OK“ und öffnen Sie den Windows Explorer. Klicken Sie das Windows-Laufwerk „C:“ mit der rechten Maustaste an und gehen Sie auf „BitLocker aktivieren“. Folgen Sie den Anweisungen des Einrichtungsassistenten, und starten Sie Windows zum Abschluss neu.

8. Datensicherung mit Bordmitteln und Zusatztools

Als einfache Vorsorgefunktion enthält Windows 10 wie schon Windows 8.1 den Dateiversionsverlauf. Standardmäßig ist er jedoch deaktiviert. Um ihn zu aktivieren, öffnen Sie die Einstellungen (Win-I) und gehen auf „Update und Sicherheit –› Sicherung“. Klicken Sie auf „Laufwerk hinzufügen“ und wählen das Sicherungslaufwerk aus. Neben einer zweiten Festplatte akzeptiert Windows auch ein USB-Laufwerk sowie Netzwerklaufwerke. Der Dateiversionsverlauf schützt standardmäßig nur Dateien, die Sie in den Windows-Bibliotheken speichern. Weitere Ordner können Sie seit Windows 10 Version 1803 in den Sicherungseinstellungen hinzufügen. Klicken Sie auf „Weitere Optionen“ und „Ordner hinzufügen“. Markieren Sie den gewünschten Ordner und gehen Sie auf „Diesen Ordner auswählen“. In den Sicherungsoptionen legen Sie das Sicherungsintervall fest, beispielsweise „Stündlich“, und eine Aufbewahrungszeit von „1 Monat“. Zur Dateiwiederherstellung klicken Sie im Explorer mit der rechten Maustaste auf den Ordner, in dem die verlorene Datei gespeichert war. Gehen Sie auf „Vorgängerversionen wiederherstellen“. Sie sehen eine Liste der Sicherungen. Markieren Sie die gewünschte Version, klicken Sie auf den Pfeil neben „Öffnen“ und auf „In Dateiversionsverlauf öffnen“. Nun sehen Sie den gesicherten Inhalt des Ordners. Markieren Sie die Wunschdatei mit einem Klick, und gehen Sie unten auf den grünen Knopf. Windows stellt dann die Datei im ursprünglichen Ordner wieder her. Alternative Software: Duplicati ist eine komfortable Software, über die sich Dateien auf eine zweite Festplatte, im lokalen Netzwerk und auch auf Cloud-Speichern wie Google Drive sichern lassen. Komplettsicherung: Mit Bordmitteln von Windows 10 lässt sich eine Komplettsicherung der Festplatte erstellen. Wer die Funktion nutzen will, geht in den Einstellungen auf „Update und Sicherheit –› Sicherung“ und klickt auf „Zu sichern und Wiederherstellen (Windows 7) wechseln“. Wir können von dieser Backup-Methode jedoch nur abraten. Sie ist als unzuverlässig bekannt und zudem langsam und unflexibel. Das kostenlose Tool Aomei Backupper Standard ist einfacher zu bedienen und gilt als zuverlässig. Mit dem Programm sichern Sie das System, die komplette Festplatte, einzelne Partitionen oder ausgewählte Dateien und Ordner auf einer zweiten Festplatte oder im Netzwerk.

Alternative Verschlüsselungssoftware

Besitzer einer Home-Version können Veracrypt statt Bitlocker zur Verschlüsselung verwenden. Das Tool ist nicht so gut in Windows integriert wie Bitlocker, bietet aber vergleichbare Sicherheit. Tipps zur Einrichtung lesen Sie hier . Auch die Systempartition lässt sich bei Bedarf mit Veracrypt verschlüsseln. Das gelingt jedoch nur bei PCs problemlos, die im Bios-Modus starten. Die aktuelle Version unterstützt zwar auch Uefi, bei der Einrichtung gibt es jedoch zahlreiche Probleme, weshalb wir diese Variante zurzeit nicht empfehlen können.