Waren Anonymisierungsdienste wie TOR und das technisch verwandte „ Invisible Internet Project “ (I2P) bislang hauptsächlich für Dissidenten in gefährlichen Regionen von Bedeutung, nebenher auch für Kriminelle und lichtscheue Zeitgenossen, so bekommen diese Netzwerke jetzt von allen Anwenderkreisen mehr Aufmerksamkeit. Die umfassende Überwachung von Onlineaktivitäten, Gesetze gegen freie Meinungsäußerung und die Datensammelwut privater Onlineunternehmen verleihen anonymen Netzen eine neue Legitimität. Die Motivation vieler Nutzer ist nicht mehr (nur) die Verschleierung von Straftaten, sondern der stille Protest gegen Datensammelwut und Vorratsdatenspeicherung mit praktischen Mitteln.

Siehe auch: Anonym mit Tor surfen – so geht’s

I2P: Die Unterschiede zu TOR

Während es TOR vornehmlich darum geht, verkettete Proxyserver als anonymisierende Vermittlungsstationen zwischen Besuchern und Servern bereitzustellen, liegt der Schwerpunkt von I2P auf einem abgeschotteten Netzwerk. Zwar kommt man auch aus dem I2P-Netz heraus auf reguläre Server, der vorrangige Zweck von I2P ist aber die Bereitstellung eines „Darknet“, also eines alternativen, abgeschotteten Internets. Die Server in diesem Darknet nennen sich „Eepsites“ und haben sogar die eigene Top- Level-Domain „.i2p“ – welche natürlich nur innerhalb des I2P-Netzwerks funktioniert. Das I2P-Protokoll arbeitet mit durchgehender Punkt-zu-Punkt-Verschlüsselung zwischen Besucher und Server, die sich anhand eines stets neu generierten, kryptografischen Fingerabdrucks für die Dauer einer Verbindung identifizieren. Im Unterschied zu TOR funktioniert I2P dezentral ohne zentrales Knotenverzeichnis. Die Funktionsweise gleicht dem einer Tauschbörse im Peer-to-Peer-Prinzip: Jeder Teilnehmer wird zum Proxyknoten im internen I2P-Netzwerk und leitet den verschlüsselten Traffic anderer Teilnehmer weiter. Kein Teilnehmer wird dabei zu einem Ausgangsknoten (Exit-Node), der für andere Verbindungen ins Internet anonymisiert.

Außerdem werden allein durch die Teilnahme als Proxyknoten keine Daten anderer I2P-Teilnehmer verschlüsselt oder im Klartext auf dem eigenen Computer gespeichert. Anders als bei TOR ist im I2P-Netz die Verwendung von Bittorrent nicht verpönt, sondern ausdrücklich erwünscht. Dies ist auch eines der hauptsächlichen Anwendungsbereiche für I2P – als anonyme Bittorrent-Alternative.

Orbot: Mit Tor auf Android anonym surfen

Am „Invisible Internet Project“ teilnehmen

Der Zugang zum I2P-Netzwerk ist für jeden Internetnutzer möglich und erfolgt über einen Client, der in Java vorliegt und damit auf den meisten Betriebssystemen funktioniert. Der Java-Client arbeitet als lokaler Proxyserver auf dem Localhost. Um dann mit dem Browser auf das I2P-Netz zugreifen zu können, trägt man die Localhost-Adresse dieses Proxyservers in die Proxyeinstellungen des Browsers ein. 1. Die offiziellen, regelmäßig aktualisierten I2P-Clients für verschiedene Betriebssysteme liegen auf der Seite https://geti2p.net/de/download . Es empfiehlt sich für alle Linux-Systeme, zunächst mit dem Java-basierten Client zu arbeiten. Die dazu meist noch benötigte Java-Runtime ist in allen Distributionen schnell installiert, in Debian/ Ubuntu beispielsweise mit diesem Befehl:

sudo apt-get install default-jre2. Der weitere Befehl

java -jar i2pinstall_0.9.31.jar startet im Terminal die Installation. Dabei entpackt sich lediglich der Client in den Ordner „~/i2p“ im Home-Verzeichnis.

3. Wieder im Terminal setzt nun das Kommando

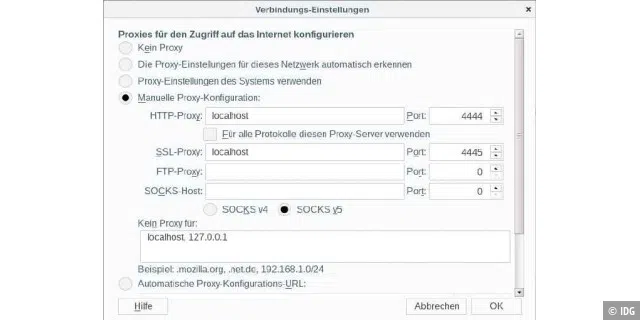

~/i2p/i2prouter start den Client in Gang und öffnet automatisch die Konfigurationsseite im Browser des I2P-Clients, der auf „http://127.0.0.1:7657“ eine Übersicht präsentiert. 4. Es empfiehlt sich, nicht den regulären Browser zur Teilnahme an I2P zu konfigurieren, sondern dafür einen separaten Browser zu installieren, um die Surfaktivitäten strikt zu trennen. Firefox gibt es für sämtliche Linux-Systeme als gepackte ausführbare Binary . In den Einstellungen des Browsers, hier Firefox 56, öffnet der Punkt „Einstellungen -> Allgemein -> Netzwerk-Proxy -> Einstellungen“ die Konfigurationsseite für den Proxy. Nach einem Klick auf „Manuelle Proxy-Konfiguration“ kommt in das Feld „HTTP-Proxy“ die Adresse „localhost“ und in das Feld „Port“ die Nummer 4444. Darunter, im Feld „SSL-Proxy“, geben Sie ebenfalls „localhost“ an und hier den Port 4445. Ganz unten müssen in das „Kein Proxy“ noch die lokalen Adressen „localhost, 127.0.0.1“ hinein. Damit ist der Browser bereit zur Teilnahme. Eine geeignete Testseite ist das interne Wiki , das auch gleich einige Links zu Eepsites kennt.

Fazit: Gebremstes Darknet

Wer im I2P-Netz unterwegs ist, braucht allerdings Geduld. Zunächst muss der I2PClient eine Weile laufen, um genügend Peers zu finden. Es wird schnell klar, dass es wie in allen Peer-to-Peer-Netzen mit begrenzter Bandbreite zugeht. Auf der Konfigurationsseite „http://127.0.0.1:7657“ sollten Sie deshalb im Untermenü „Bandbreite“ die Werte für eingehende und ausgehende Verbindungen an die tatsächliche Leistung der Internetverbindung anpassen. Dann gilt es, über die Seite https://identiguy.i2p funktionierende Eepsites zu finden, die ebenso schnell entstehen, wie sie verschwinden. Insgesamt wirkt I2P wie eine Zeitreise in die ersten Jahre des World Wide Webs: Dies war auch noch weitgehend unreguliert, aber über Modemverbindungen ebenso langsam.