Vor einigen Monaten deckten Sicherheitsexperten eine Lücke in der WLAN-Verschlüsselung WPA2 auf. KRACK sorgte für große Verunsicherung, doch nachdem viele Hersteller Updates bereitgestellt hatten, schien die Gefahr gebannt. Aber dieser Eindruck täuscht: Zwar ist nun bei vielen Repeatern die Sicherheitslücke gestopft. Doch andere Geräte im Heimnetz sind weiterhin unsicher, weil sie keine Updates bekommen – zum Beispiel Smart-Home-Produkte wie Sicherheitskameras. Gerade diese Produktkategorie ist jedoch besonders anfällig für Angriffe, wie letztes Jahr die Mirai -Attacken zeigten, mit denen vor allem Smart-Home-Geräte in ein weltweites Botnetz eingebunden wurden. Erste Ende Oktober baute der Nachfolger IoTroop ebenfalls ein Botnetz auf, indem er Sicherheitskameras und NAS-Systeme übernahm. Am besten handeln Sie also sofort, um Ihre Heimnetzgeräte zu schützen: Wir zeigen, ob und wo Sie Firmwareupdates bekommen, die aktuelle Sicherheitslücken stopfen, wie Sie die größten Schwachstellen stopfen, um Angriffe unmöglich zu machen, und wie Sie das Heimnetz aufbauen, damit ein möglicher Angriff auf die ungeschützten Smart-Home-Geräte nicht auch PC, Notebook und NAS gefährdet.

Siehe auch: Grundlegende Sicherheitstipps für Ihr Smart Home

Basissicherheit: Immer wieder Updates einspielen

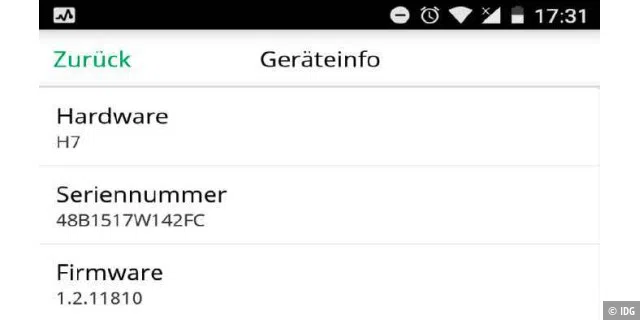

Um Sicherheitsupdates für PC, Notebook und Router kümmern Sie sich wahrscheinlich regelmäßig, denn diese Geräte nutzen Sie täglich. Anders ist das etwa bei einer Sicherheitskamera, die einmal eingerichtet unauffällig ihren Dienst im Heimnetz verrichtet. Doch auch hier sollten Sie die grundlegenden Regeln für Sicherheit beachten: Prüfen Sie regelmäßig auf der Webseite des Herstellers, ob es Updates für das Gerät gibt. Über das Handbuch oder die Modellbezeichnung auf dem Gerät sollten Sie den Hersteller und dessen Support-Webseite identifizieren können. Meist führt ein direkter Weg zum Update über das Gerätemenü: Achten Sie auf eine Einstellung wie „Hilfe“ oder „Info“: Dort finden Sie Informationen zum Hersteller oder zur installierten Firmware- oder Softwareversion. Aufpassen müssen Sie, wenn Sie Geräte in einem Smart-Home-System eines anderen Anbieters nutzen – zum Beispiel eine Sicherheitskamera von D-Link, die Sie für Magenta Smart Home der Telekom gekauft haben. Denn hier gibt es unterschiedliche Firmwarevarianten für die Magenta-Version der Kamera und von D-Link.

Vergessen Sie auch nicht die Updates für die Smartphone-Apps einzuspielen, über die Sie die Smart-Home-Geräte steuern.

Ein Angriffsziel für Hacker sind Werkseinstellungen der Geräte. Viele Nutzer belassen sie nämlich beim Einrichten. Unbedingt ändern sollten Sie Benutzernamen und Passwort für den Zugang zum Gerät. Ähnlich wie etwa eine Fritzbox steuern Sie eine IP-Kamera oder ein NAS-System über ein Menü im Browser. Der Zugriff darauf ist bei vielen Geräten ab Werk gar nicht oder höchstens über ein Standardpasswort gesichert, das jedermann über eine Internetrecherche schnell herausfinden kann. Am besten fordert Sie das Gerät schon beim Einrichten auf, diese Werkseinstellungen zu ändern. Andernfalls sollten Sie sofort in einem Menüpunkt wie „Konto“ oder „Profil“ ein neues Passwort setzen. Ein anderes Beispiel sind Sicherheitskameras, die Videoaufnahmen unverschlüsselt auf einer Speicherkarte in demselben Smartphone speichern, auf dem die App läuft, mit der Sie die Kamera steuern. Auf diese Dateien kann dann eine Malware-App auf dem Phone Zugriff erlangen. Legen Sie einen anderen Speicherort fest, etwa den besser geschützten internen Speicher des Smartphones. Bisweilen genehmigen sich Smart-Home-Geräte auch weitgehende Rechte bei der Einrichtung. Zum Beispiel wollen Sicherheitskameras Sie beim ersten Start zu einem Verbesserungsprogramm anmelden, um die Gesichtserkennung der Kamera zu optimieren. Wenn Sie dem zustimmen beziehungsweise die voreingestellte Zustimmung nicht zurücknehmen, darf der Hersteller Videoaufnahmen Ihrer Kamera zu diesem Zweck nutzen.

Sicherheitsrisiko Fernzugriff: So schützen Sie sich

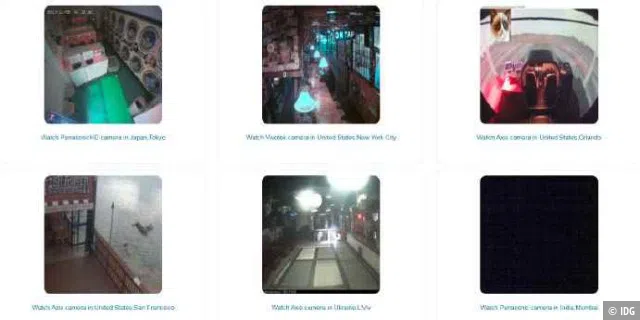

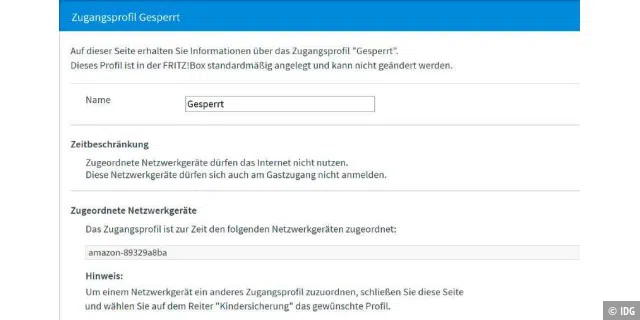

Viele Heimnetzgeräte lassen sich auch per Fernzugriff aus dem Internet steuern. Das ist praktisch, weil Sie so zum Beispiel die Aufnahmen der Sicherheitskamera zu Hause auch über das Smartphone an Ihrem Urlaubsort ansehen können. Dieser Remote-Zugriff ist allerdings ein Sicherheitsrisiko. Hacker-Suchmaschinen wie etwa www.insecam.org oder www.shodan.io zeigen auf erschreckende Weise, wie sorglos viele Nutzer mit der Sicherheit ihrer IP-Kameras umgehen. Dort finden Sie geordnet nach Ländern zahlreiche verfügbare Kameras, mit denen Sie tatsächlich ins Wohnzimmer anderer Leute schauen. Als radikalen Schritt können Sie die Smart-Home-Geräte nur lokal nutzen und ihren Internetzugang sperren. Prüfen Sie in der App oder im Browsermenü, ob es eine entsprechende Option gibt. Andernfalls können Sie über eine Einstellung im Router den Internetzugang für das Gerät sperren. Dazu nutzen Sie Optionen wie Netzwerkprofile oder Kindersicherung: Bei der Fritzbox zum Beispiel gehen Sie auf „Internet –› Filter –› Zugangsprofile“. Dort sollte das Profil „Gesperrt“ vorhanden sein, das den Onlinezugang grundsätzlich untersagt. Im Menü „Filter“ weisen Sie über das Drop-down-Menü in der rechten Spalte dieses Profil dem Gerät zu, dessen Internetverbindung Sie sperren wollen. Dazu müssen Sie aber beim Einrichten der Kamera die Internetverbindung kappen – sonst verbindet sie sich eventuell mit dem Server des Herstellers, bevor Sie die Onlinesperre eingerichtet haben, und funktioniert mit gesetzter Sperre nicht mehr korrekt. In den meisten Fällen arbeitet ein Smart-Home-Gerät ohne Internetzugang aber nicht, zum Beispiel viele Sicherheitskameras: Selbst, wenn Sie im lokalen Netz über die Smartphone-App auf die Kamera zugreifen, nehmen die Daten den Umweg aus dem Heimnetz über den Server, um dann wieder ins lokale Netz zur Kamera zu gelangen. Praktischer ist das Vorgehen, das anfällige Smart-Home-Gerät ins Internet zu lassen, es aber vom Rest des Heimnetzes zu trennen, sodass es keine anderen Geräte in Gefahr bringt. Grundsätzlich gilt auch für den Fernzugriff, dass Sie sich mit einem möglichst komplexen Passwort anmelden sollten. Achten Sie außerdem darauf, dass die Verbindung zum Server des Herstellers über eine verschlüsselte HTTPS-Verbindung erfolgt. Denn Sicherheitstests von Smart-Home-Geräten wie sie zum Beispiel das Institut AV-Test durchführt, belegen, dass bei vielen Geräten das größte Sicherheitsdefizit in der unverschlüsselten Kommunikation zwischen App und Server beziehungsweise zwischen Smart-Home-Gerät und Server besteht.

Windows 10: Die besten Tipps zu Sicherheit & Datenschutz

So geht’s: Getrennte Netzwerke für mehr Sicherheit

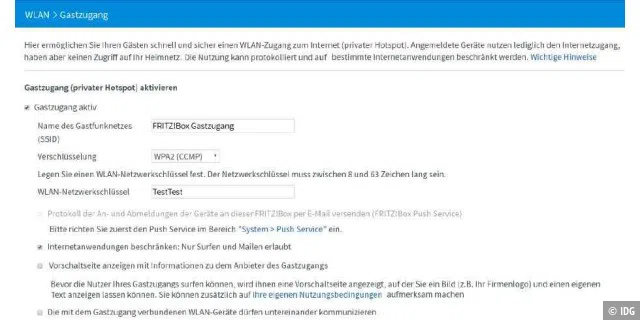

Ohne Risiko für Ihr Heimnetz lassen sich Smart-Home-Geräte ins Internet bringen, wenn sie in einem getrennten Netzwerk arbeiten. Sie nutzen dabei für den Onlinezugang denselben Router wie PC und Notebook, können aber zu Ihren Rechnern keine Verbindung aufbauen. Um ein getrenntes Netzwerk für die Smart- Home-Geräte aufzubauen, nutzen Sie am einfachsten die Funktion Gast-WLAN, die fast alle Router bieten. Dieses Gastnetz hat einen anderen IP-Adressbereich als Ihr Heimnetz und ist deshalb von ihm getrennt. Zweites Netzwerk mit der Fritzbox einrichten: Bei der Fritzbox aktivieren Sie das Gäste-WLAN im Browsermenü: Markieren Sie bei „WLAN –› Gastzugang“ die Option „Gastzugang aktiv“. Dort legen Sie auch die Netzwerkkennung und ein Passwort für das Gast-WLAN fest. Mit diesen Informationen melden Sie dann die Smart-Home-Geräte in diesem Funknetz an. Wenn Sie sie über eine Smartphone-App einrichten, muss sich auch das Phone im Gäste-WLAN befinden. Die anderen Einstellungen der Fritzbox für das Gast-WLAN können Sie belassen. Der Router verhindert dann unter anderem, dass Geräte, die sich im Heimnetz befinden, untereinander Kontakt aufnehmen können – bei anderen Routern nennt sich diese Funktion „Client Isolation“. Auf diese Weise können Sie auch echte Gäste in dieses WLAN lassen, ohne dass sie Zugriff auf Ihre Smart-Home-Geräte hätten.

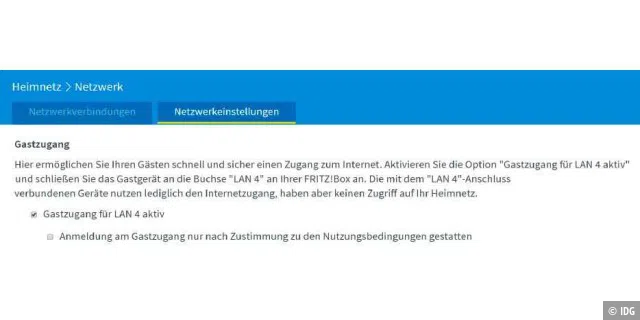

Zweites Netzwerk mit anderen Routern einrichten: Bei einem Router von TP-Link aktivieren Sie ein Gast-WLAN unter „Wireless –› Guest Network –› Wireless Settings“, indem Sie „Guest Network“ markieren. Achten Sie darauf, dass „Allow Guest to Access my Local Network“ nicht aktiviert ist, sonst heben Sie die Netzwerktrennung wieder auf. Von den Routern der Telekom unterstützt derzeit nur der Speedport Smart einen Gastzugang: Sie aktivieren ihn im Menü „Heimnetzwerk –› WLAN-Gastzugang –› WLAN-Gastzugang verwenden“. Der Nachteil getrennter Netzwerke: Smart- Home- oder Streaming-Geräte lassen sich dann nicht von einem Rechner aus dem Heimnetz mit Inhalten versorgen. Sie können zum Beispiel keine Musik vom NAS-System oder Notebook auf WLAN-Lautsprechern abspielen oder keine lokal gespeicherten Videos vom Tablet per Chromecast an den Fernseher schicken. Genügt dem Gerät nach dem Einrichten für den Betrieb aber eine Onlineverbindung wie zum Beispiel beim Amazon Echo, können Sie es auch mit aktiver Client Isolation nutzen. In ein getrenntes Gastnetzwerk lässt sich bei vielen Fritzbox-Modellen auch ein kabelgebundenes Gerät versetzen: Gehen Sie im Menü auf „Heimnetz –› Netzwerk –› Netzwerkeinstellungen“. Dort aktivieren Sie die Option „Gastzugang für LAN 4 aktiv“. Das Gerät müssen Sie dann an den entsprechenden LAN-Port anschließen. Standardmäßig sind für die Geräte im Gast-Netzwerk nur die fürs Surfen und Mailen notwendigen Ports freigegeben, andere Dienste wie FTP oder Videotelefonie funktionieren dagegen nicht. Wenn Sie für bestimmte Dienste Ports freigeben wollen, erledigen Sie das am besten, indem Sie das Netzwerkprofil „Gast“ anpassen. Gehen Sie zu „Internet –› Filter –› Listen“ und klicken auf das Bearbeiten-Symbol am Ende der Zeile „Alles außer Surfen und Mailen“. Dort müssen Sie dann aus der Liste die Ports ausnehmen, die die Smart-Home-Geräte nutzen sollen. Eine einfachere, aber weniger sichere Lösung: Sie entfernen unter „WLAN –› Gastzugang“ den Haken bei „Internetanwendungen beschränken“. Wenn Sie einen Repeater einsetzen, um die Reichweite des WLANs zu erweitern, kann dieser auch den Gastzugang weiterreichen. Mit der Meshfunktion, die die Fritzbox ab Fritz-OS 6.90 bietet, geht das automatisch. Dazu müssen Sie im Menü „Heimnetz“ eventuell zunächst beim verbundenen Repeater auf „Update ausführen“ klicken. Bei einem anderen Repeater müssen Sie in dessen Menü die WLAN-SSID und das Passwort des Gäste-WLANs eintragen.

Windows 10: Volle Sicherheit mit Bordmitteln

Router-Kaskade: So richten Sie weitere getrennte Netze ein

Mit ein wenig Aufwand und geringen Kosten können Sie die Sicherheit im Heimnetz weiter erhöhen. Dazu benötigen Sie einen zweiten Router – das kann auch ein älteres, bereits ausgemustertes Modell sein. Mit einer Router-Kaskade lassen sich noch mehr Geräteklassen geschützt voneinander betreiben. Bieten sowohl der Internetrouter wie auch der zusätzliche Heimnetzrouter einen Gastzugang, können Sie insgesamt vier getrennte Netzwerke anlegen – neben dem Heimnetz zum Beispiel ein reines Gäste- WLAN, ein Netzwerk für Smart Home und ein Streamingnetz mit NAS und Smart-TV.

Dazu schließen Sie den zweiten Router an einen LAN-Port des Hauptrouters an. Am zweiten Router kommt das Netzwerkkabel in den WAN-Port, über den üblicherweise ein Modem für den Internetzugang verbunden wird. Nutzen Sie eine Fritzbox, die keinen WAN-Port, sondern nur eine DSL-Buchse hat, kommt das Kabel in den LAN-Port 1. m besten unterstützen diese Ports Gigabit-Ethernet, ansonsten ist die Datenrate auf knapp 100 Mbit/s begrenzt.

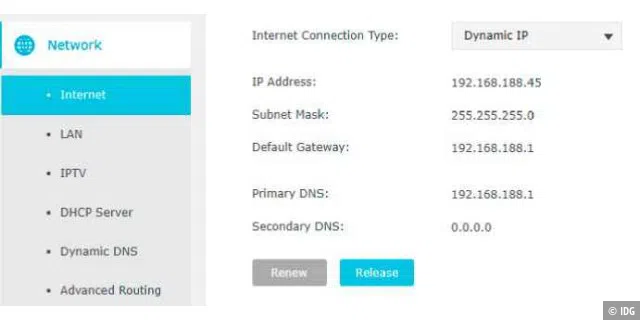

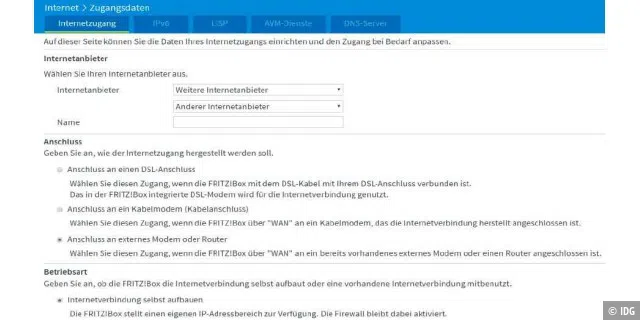

Zuvor müssen Sie den Zweitrouter einrichten: Bei einer Fritzbox gehen Sie zu „Internet –› Zugangsdaten“ und wählen aus dem Drop-down-Menüs „Weiterer Internetanbieter“ und „Anderer Internetanbieter“ aus. Bei einer Fritzbox ohne eigenes Modem klicken Sie auf „Internet –› Zugangsdaten“ und wählen bei „Internetzugang über“ den Eintrag „Kabelmodem oder Internetrouter“. Außerdem müssen Sie in diesem Menü noch die Optionen „Anschluss an ein externes Modem oder Router“, „Internetverbindung selbst aufbauen“ und „Zugangsdaten: Nein“ aktivieren sowie unter Verbindungseinstellungen die Geschwindigkeit Ihres Internetzugangs für Downund Upstream eingeben. Prüfen Sie im Abschnitt „Verbindungseinstellungen ändern“, ob die Option „IP-Adresse automatisch über DHCP beziehen“ aktiviert ist. Nutzen Sie den Router eines anderen Herstellers für das getrennte Netz, müssen Sie darauf achten, dass er seine IP-Adresse vom ersten Router erhält. Das entsprechende Menü heißt meist „Internet“, dort muss die aktive Einstellung „Dynamic IP“ oder ähnlich heißen, nicht „PPPoE“. Verbinden Sie nun ein Gerät per LAN oder WLAN mit dem zweiten Router, bekommt es eine IP-Adresse aus dessen Bereich, der sich ab dem dritten Zahlen-Triple von den IP-Adressen unterscheiden muss, die der Hauptrouter vergibt.

Auch diese Art, Netzwerke zu trennen, hat Nachteile: Denn die öffentliche IP-Adresse unter der der Internetrouter aus dem Internet erreichbar ist, wandelt nicht nur dieser in eine private Adresse für das Heimnetz um (NAT, Network Address Translation). Der zweite Router macht das nochmals (Double-NAT). Das kann dazu führen, dass bestimmte Internetdienste im hinteren Netz nicht funktionieren, weil sie nur mit einfachem NAT zurechtkommen – etwa Onlinespiele oder VPN-Verbindungen.